Conformité étendue des appareils

Appliquez la posture des appareils partout

Bloquez les appareils non fiables de n'importe quelle application web, qu'elle soit gérée, non gérée ou en dehors du SSO.

Extended Device Compliance en action

La conformité étendue des appareils permet aux organisations d'appliquer la sécurité des appareils sans perturber les flux de travail des employés. Voici à quoi ressemble l'expérience du point de vue de l'administrateur et de l'utilisateur final.

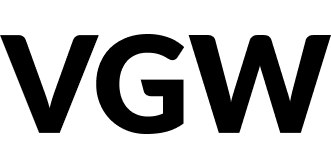

Découvrez les applications web en cours d'utilisation

Obtenez des informations sur les applications gérées et non gérées que les employés utilisent pour le travail, réduisant ainsi les angles morts.

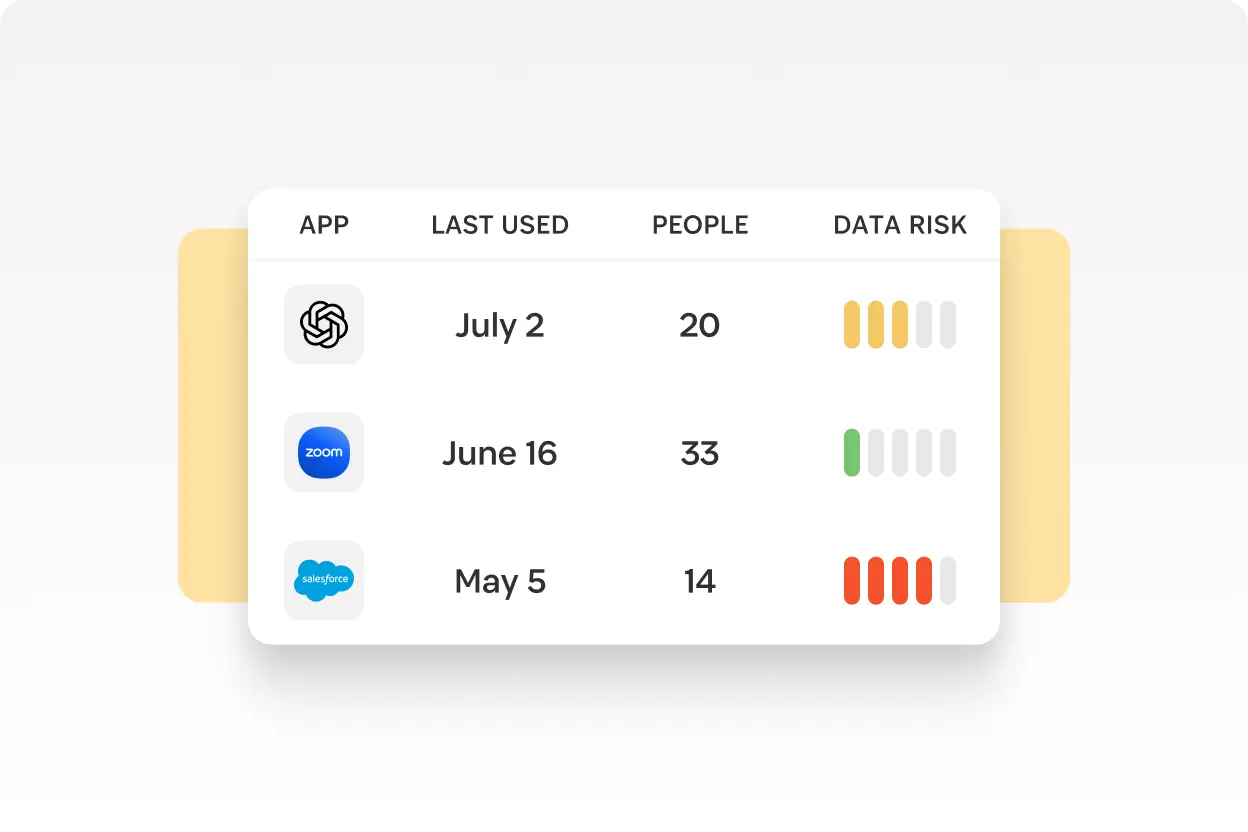

Simplifiez et automatisez la conformité.

Protégez les applications web découvertes avec des vérifications de posture en activant simplement l'application.

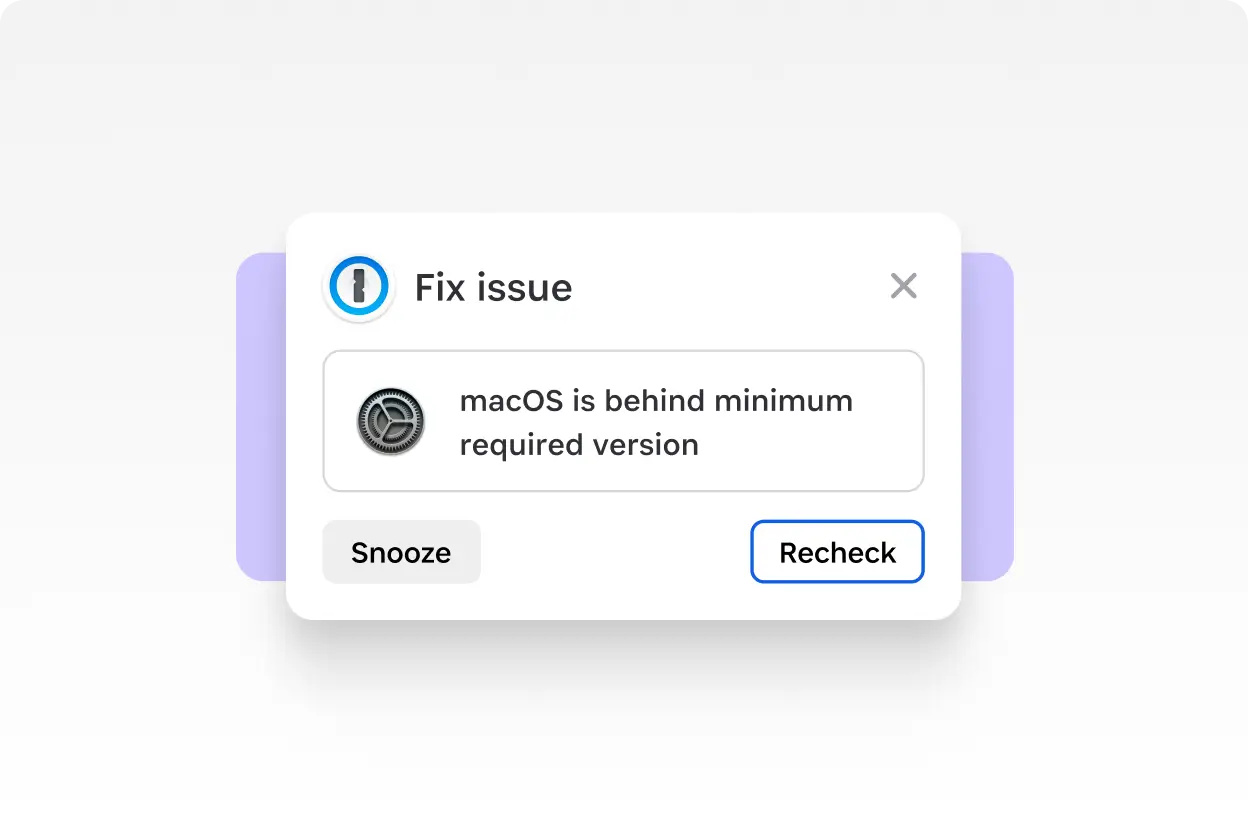

Bloquez les appareils à risque lors de la connexion.

Appliquez des contrôles de posture lors de la connexion avant que les utilisateurs finaux n'accèdent aux applications web.

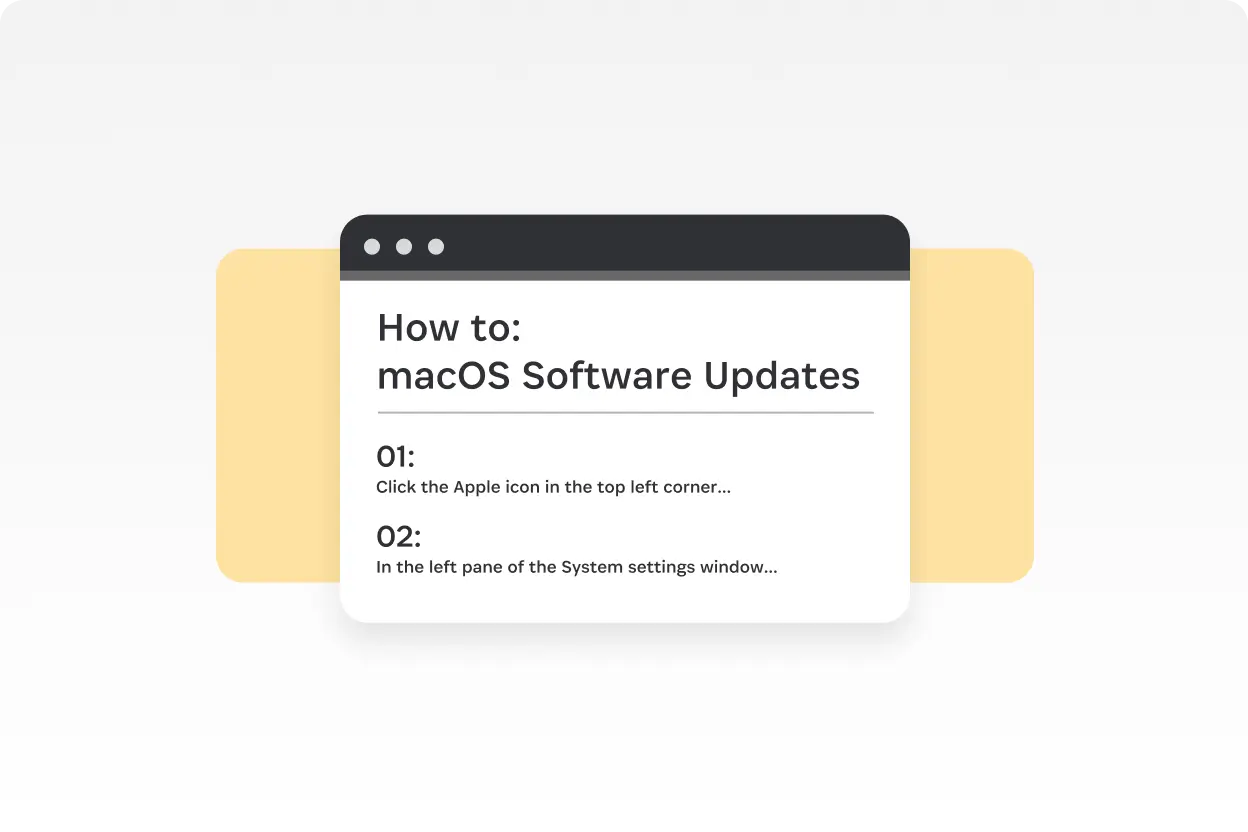

Remédiation en libre-service pour votre équipe

Des instructions étape par étape dans le navigateur permettent aux employés de résoudre les problèmes sans tickets informatiques.

Accès automatique, sans délai

Une fois conformes, les employés retrouvent immédiatement l'accès aux applications web, sans étape supplémentaire.

Approuvé par

Foire aux questions

Comment la conformité étendue des appareils est-elle liée à 1Password Device Trust ?

Extended Device Compliance est une fonctionnalité de 1Password Device Trust qui effectue des vérifications de posture sur les applications web via l'extension de navigateur 1Password.

Quel produit Device Trust inclut la conformité étendue des appareils ?

Ai-je besoin du gestionnaire de mots de passe des entreprises pour utiliser la conformité étendue ?

Comment puis-je m'assurer que les utilisateurs installent l'extension de navigateur 1Password ?

Que se passe-t-il si un appareil échoue au contrôle de confiance de l'appareil ?

Découvrez Extended Device Compliance en action

Demander une démo

Notre équipe vous guidera à travers la configuration, les fonctionnalités clés, et comment elle peut aider à combler le fossé de confiance-accès de votre organisation sans ralentir vos employés.