La sécurisation du SaaS commence par la découverte.

Le manque de visibilité sur le shadow IT et les applications SaaS crée un risque. Avec 1Password, découvrez et gérez les applications utilisées par votre entreprise, qu'elles soient gérées ou non.

Risques non gérés liés au SaaS et à l'IA

Le manque de visibilité et de gestion du shadow IT et des applications gérées expose les organisations à des failles de sécurité, à des échecs de conformité et à des risques pour les données.

La sécurisation des applications SaaS est un défi et une cause majeure de fuites de données

43 % des violations impliquent le Shadow IT.

Source : Rapport IBM sur le coût d'une fuite de données

Le risque du Shadow IT : vous perdez le contrôle de vos données.

D'ici 2027, les organisations qui ne parviennent pas à gérer de manière centralisée les cycles de vie des SaaS resteront cinq fois plus susceptibles de subir un cyberincident ou une perte de données en raison d'une visibilité incomplète de l'utilisation et de la configuration des SaaS. Source : Gartner, Magic Quadrant™ for SaaS Management Platforms, juillet 2024*

Bénéficiez d'une visibilité et d'un contrôle complets sur les applications SaaS

Découvrez vos applications SaaS

Sécurisez vos applications SaaS

Gérez vos applications SaaS

Sécurisez toutes les applications : prenez le contrôle du SaaS et de l’informatique fantôme.

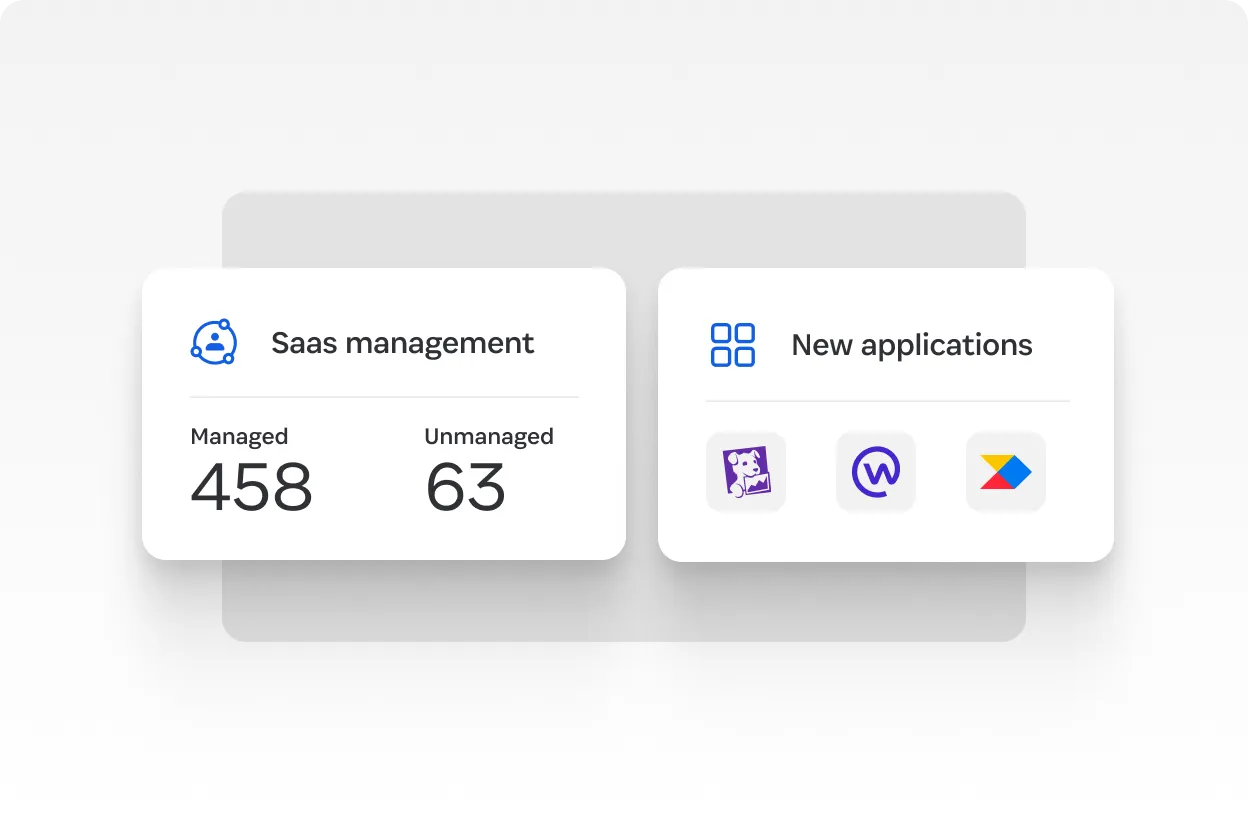

Découvrez, surveillez et contrôlez toutes vos applications de SaaS — qu’elles soient gérées ou non — afin de réduire vos risques en matière de sécurité, d’optimiser vos dépenses sur l’informatique et de vous maintenir en conformité avec la règlementation, ceci sans que votre productivité soit affectée.

Bénéficiez d'une visibilité complète sur les applications SaaS.

Découvrez chaque application SaaS en cours d'utilisation, y compris le shadow IT, tout en obtenant une visibilité en temps réel sur l'utilisation des applications, les risques de sécurité et les lacunes en matière de conformité. Avec une vue centralisée, les équipes de sécurité peuvent détecter de manière proactive les vulnérabilités et appliquer des politiques avant que les menaces ne se manifestent.

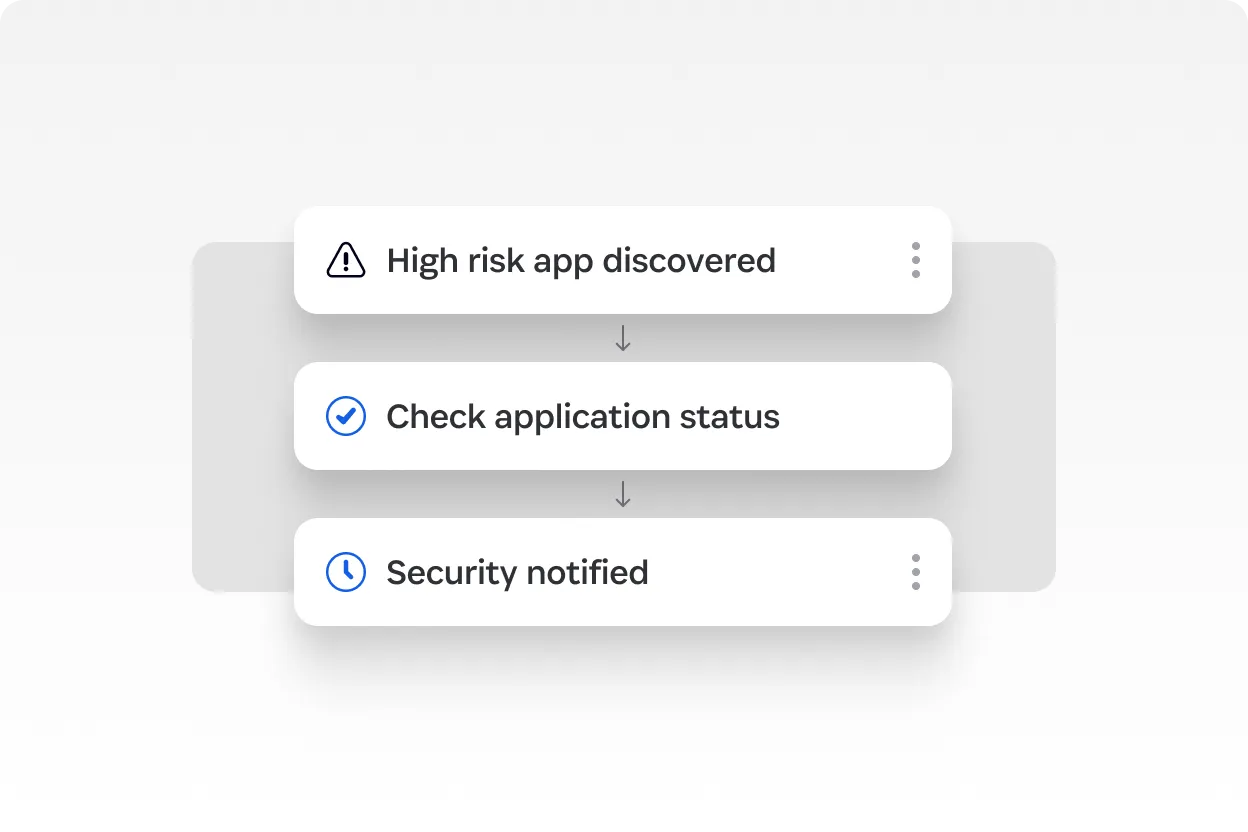

Prenez le contrôle et gardez une longueur d'avance sur le Shadow IT

Surveillez et gérez en continu le Shadow IT avec des flux de travail automatisés qui détectent et atténuent les applications non autorisées. Appliquez des politiques de sécurité à grande échelle pour prévenir l'exposition des données, réduire les surfaces d'attaque et garantir la conformité.

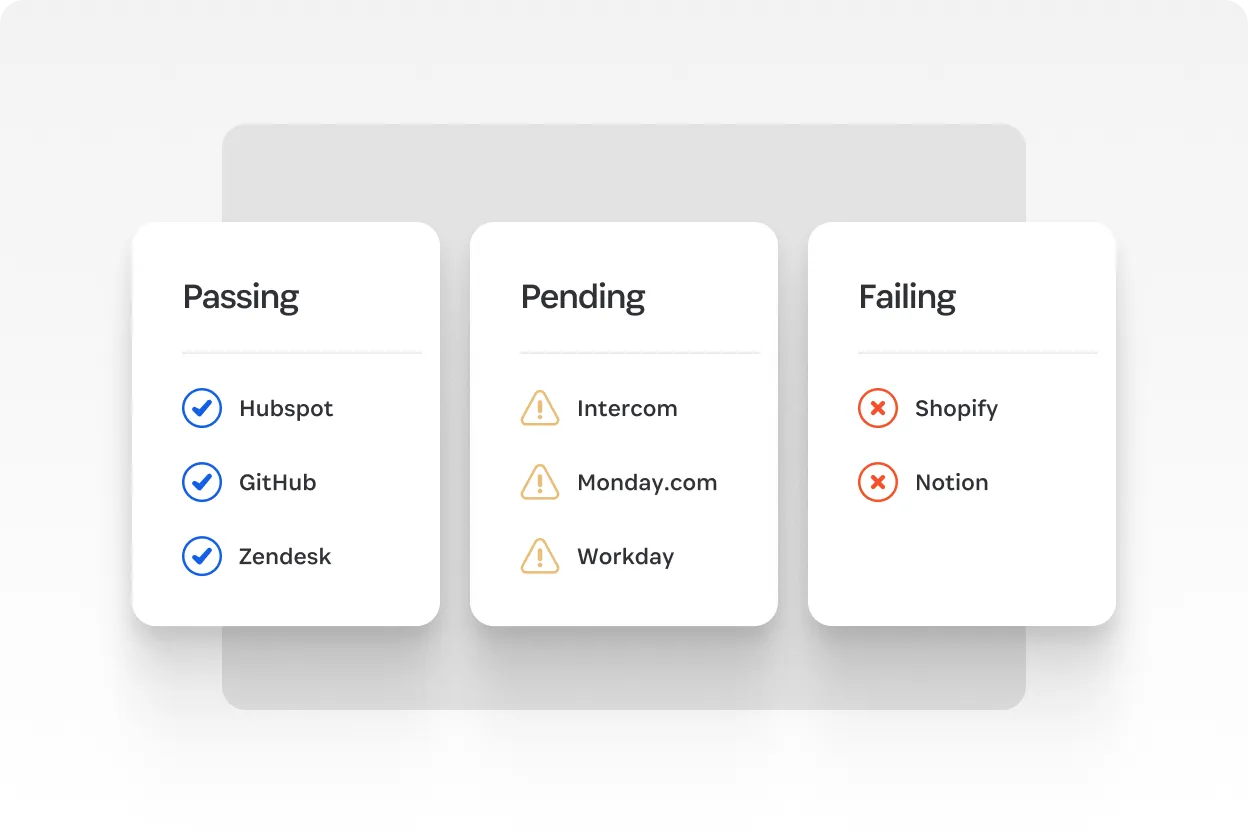

Mise en conformité des applications SaaS

Assurez-vous que les applications SaaS gérées et non gérées respectent les normes de sécurité et réglementaires telles que SOC2, ISO 27001 et RGPD. Grâce au suivi automatisé de la conformité, les équipes de sécurité peuvent identifier les outils non conformes et prendre des mesures immédiates pour remédier aux risques.

Bloquez les applications à risque comme GenAI.

Empêchez de manière proactive les employés d'accéder à des applications SaaS à haut risque susceptibles d'exposer des données sensibles ou de provoquer des violations de conformité. Grâce à des contrôles d'accès précis, les équipes de sécurité peuvent protéger les données de l'entreprise tout en assurant une productivité fluide.

Ne vous contentez pas de gérer vos applications. Sécurisez leurs accès.

Avec 1Password, vous pouvez sécuriser tous les identifiants, tous les appareils et toutes les applications, y compris ce qui n’est pas géré par vos équipes informatiques et de sécurité.

Protégez chaque connexion

Sécurisez toutes les connexions en imposant au cas par cas l’usage de la méthode d’authentification la plus robuste possible.

Pour toutes les applications

Sécurisez toutes les connexions en imposant au cas par cas l’usage de la méthode d’authentification la plus robuste possible.

Depuis n'importe quel appareil

Gérez les accès et automatisez les flux de désactivation pour toutes les applications, mêmes non gérées ou fantômes.

« Nous avons trouvé le juste équilibre : une sécurité renforcée, une meilleure visibilité sur nos applications et nos dépenses, et une automatisation. Les produits 1Password étaient faciles à adopter et nous offraient tout ce dont nous avions besoin au même endroit, à un prix raisonnable. »

Nick Wood

Vice-président de l'Infosec et de l’assistance interne chez Alliants

180 000 entreprises et des millions de familles nous font confiance

Présentation de la solution de découverte SaaS et shadow IT

Découvrez comment la découverte du SaaS et du shadow IT peut vous aider à renforcer votre sécurité.

Gouvernance des accès SaaS

La découverte des applications n'est qu'un début. Découvrez comment 1Password peut prendre en charge la gouvernance des accès SaaS.

Une gestion des accès encore plus étendue

Pourquoi la confiance zéro nécessite d'aller au-delà de la gestion traditionnelle des identités, des accès et des appareils mobiles, et comment s'y prendre.

Guide des solutions : 1Password Extended Access Management

Comblez les lacunes critiques pour sécuriser les appareils et les applications qui échappent à la surveillance des outils actuels.

Découvrez vos applications SaaS : demandez une démo

Commencez à sécuriser vos applications SaaS. Demandez une démo et voyez comment 1Password peut vous aider à découvrir et à sécuriser vos applications SaaS et shadow IT.

FAQ

Comment 1Password permet-il de découvrir et sécuriser les applications SaaS et shadow IT ?

1Password offre une visibilité sur l'ensemble des applications SaaS et services cloud, y compris le shadow IT. Avec 1Password, les équipes de sécurité peuvent atténuer les risques associés à ces applications, sécuriser les données de l'entreprise et garantir la conformité.

Qu’est-ce que 1Password SaaS Manager ?

Comment SaaS Manager prend-il en charge la gestion étendue des accès ?

Comment fonctionne SaaS Manager ?

Comment la découverte du SaaS améliore-t-elle la cybersécurité ?

SaaS Manager peut-elle vous aider à respecter les exigences de conformité ?

Comment SaaS Manager s'intègre-t-il aux outils de sécurité existants ?

Quels types d’applications peuvent être découverts et sécurisés ?

SaaS Manager peut-il bloquer les apps à haut risque, comme les outils GenAI non approuvés ?

Comment SaaS Manager aide les équipes IT et de sécurité à gérer le SaaS à grande échelle ?

Comment puis-je commencer à utiliser la découverte du SaaS et du shadow IT ?

* GARTNER and MAGIC QUADRANT are registered trademarks and service marks of Gartner, Inc. and/or its affiliates in the U.S. and internationally and is used herein with permission. All rights reserved.