Unifiez l'accès pour les humains, les agents d'IA et les identités des machines

Le travail moderne s'étend au-delà des sessions de connexion

La visibilité s’arrête aux terminaux

Les outils, les agents et les scripts d'IA s'exécutent sur des appareils et des environnements locaux faciles à ignorer. Lorsque l’activité n’est pas visible, les identifiants exposés ne sont pas traités.

L'autorisation ne va pas au-delà de la connexion

L'autorisation est souvent décidée une fois, lors de la connexion ou de la configuration. En l'absence de contrôles continus et adaptés au contexte, l'accès reste ouvert lorsque les appareils dérivent et que le contexte change.

Les responsabilités se diluent entre les systèmes

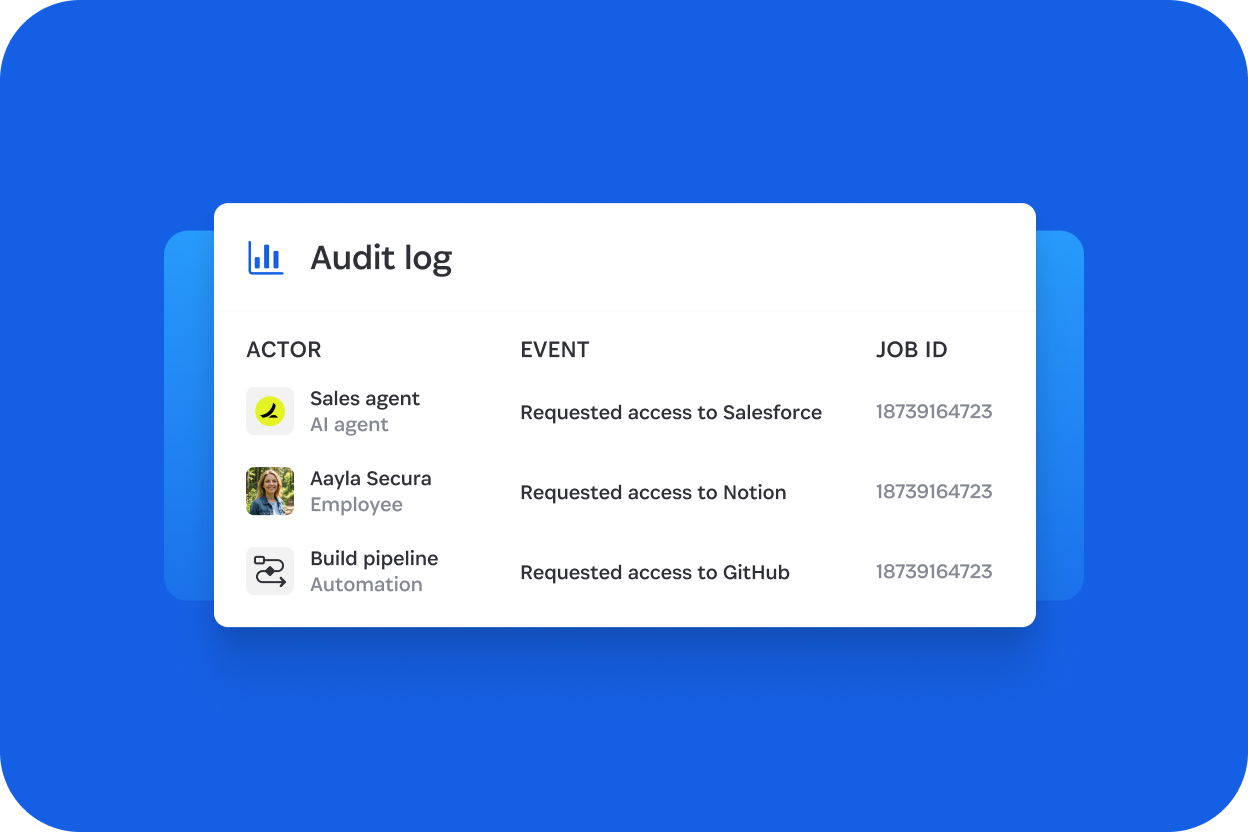

Les agents héritent d'une autorité déléguée dont la portée et l'expiration ne sont pas clairement définies. Les actions sont de plus en plus difficiles à suivre d'un système à l'autre. Il faut donc du temps pour prouver qui a fait quoi.

Discutez-en avec un expert

Découvrez comment Unified Access détecte l'IA fantôme et les identifiants exposés sur les terminaux, puis guide la remédiation avant que le risque n'atteigne les systèmes de CI/CD et de production.

Cette démonstration interactive a été masquée car elle nécessite des témoins de connexion que vous n’avez pas encore acceptés. Cliquez sur le bouton ci-dessous pour modifier vos préférences en rapport à ces témoins et lancer la démonstration interactive.

Unified Access régit la façon dont les identifiants et les secrets sont utilisés

Découvrez l’utilisation du Shadow AI, les agents locaux et les identifiants exposés à travers les points de terminaison et les environnements

Sécurisez l’accès grâce à une autorisation continue et contextuelle avant toute autorité soit exercée

Auditez quand, où et sous quelle autorité les identifiants et secrets ont été utilisés par des humains, des agents et des identités machines

Que déverrouille Unified Access ?

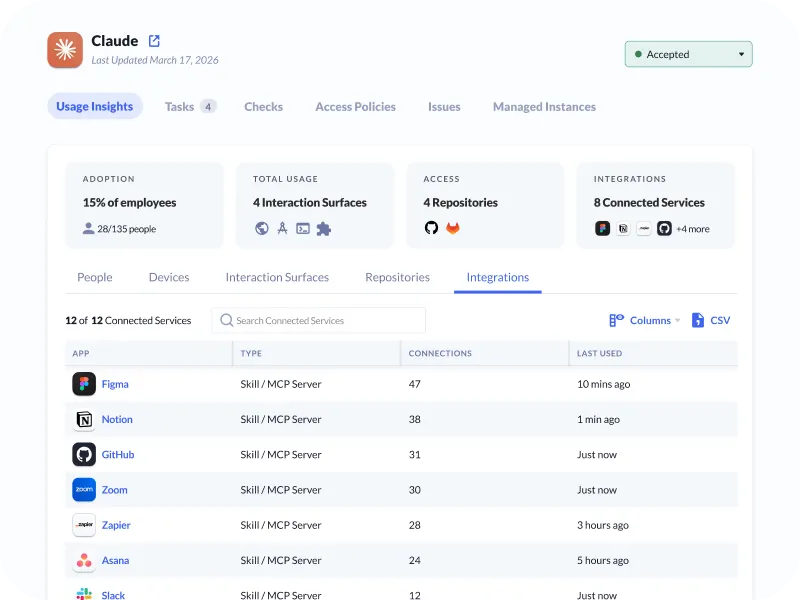

Aperçus unifiés d’IA

Obtenez une vue consolidée des outils d'IA et de l'utilisation des agents locaux dans votre organisation afin de comprendre l'adoption, les risques d'accès et l'exposition.

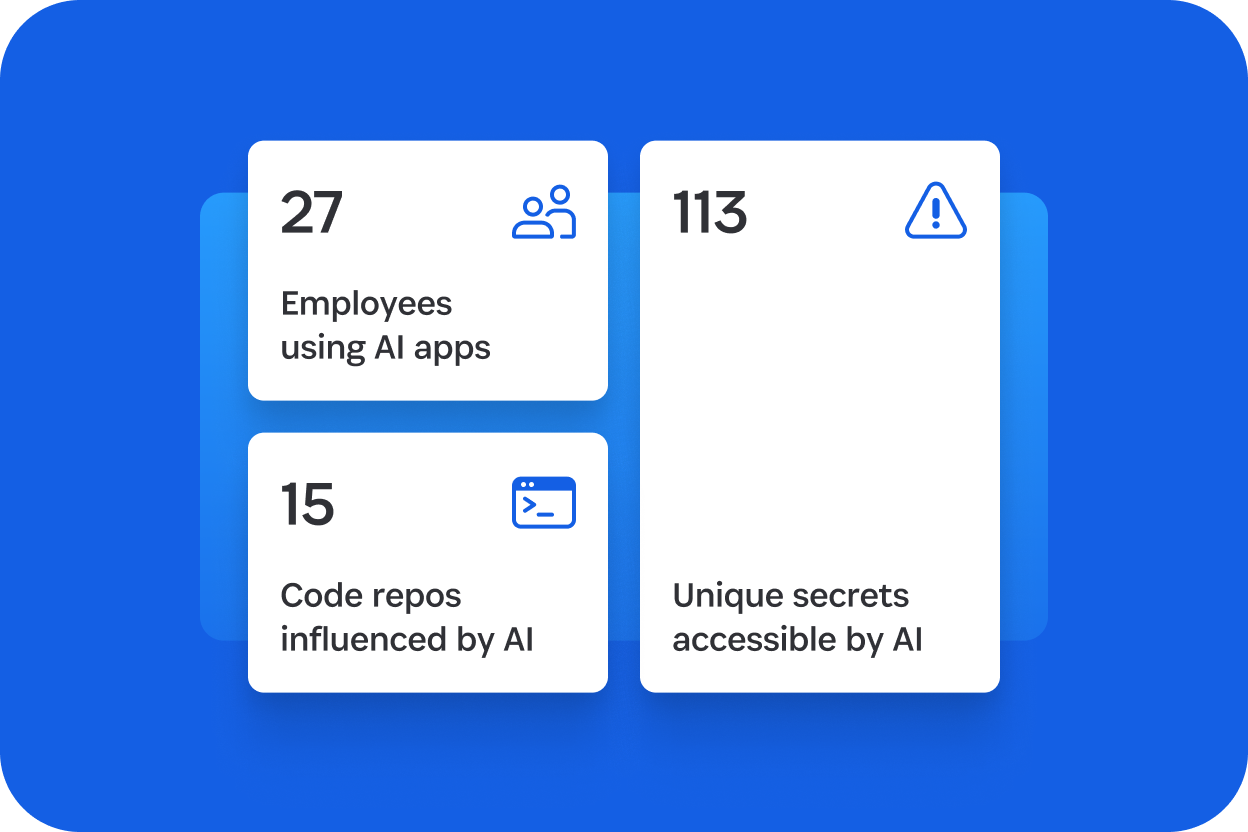

Découverte de l’IA sur les terminaux

Identifiez les outils d’IA et les agents non gérés exécutés sur les appareils des développeurs et signalez les risques non maîtrisés avant qu’ils n’atteignent les systèmes partagés.

Découverte d'identifiants non sécurisés

Détectez les identifiants et les secrets dans les fichiers locaux et les environnements de développement afin que les équipes puissent y remédier avant qu’ils n’atteignent le CI/CD et la production.

Remédiation guidée des risques

Aide les développeurs à sécuriser les identifiants exposés, à supprimer les outils et agents d’IA à risque, et à combler les lacunes sans perturber les flux de travail.

Gestion centralisée et sécurisée des coffres-forts

Stockez tous les types d'informations d'identification dans un seul coffre-fort chiffré, ce qui vous permet de disposer d'un système d'enregistrement unique pour les identités des personnes, des agents et des machines.

Gouvernance des identifiants

Centralisez le contrôle des identifiants à haut risque et partagés afin que les équipes informatiques puissent définir qui y a accès sans exposer le secret lui-même.

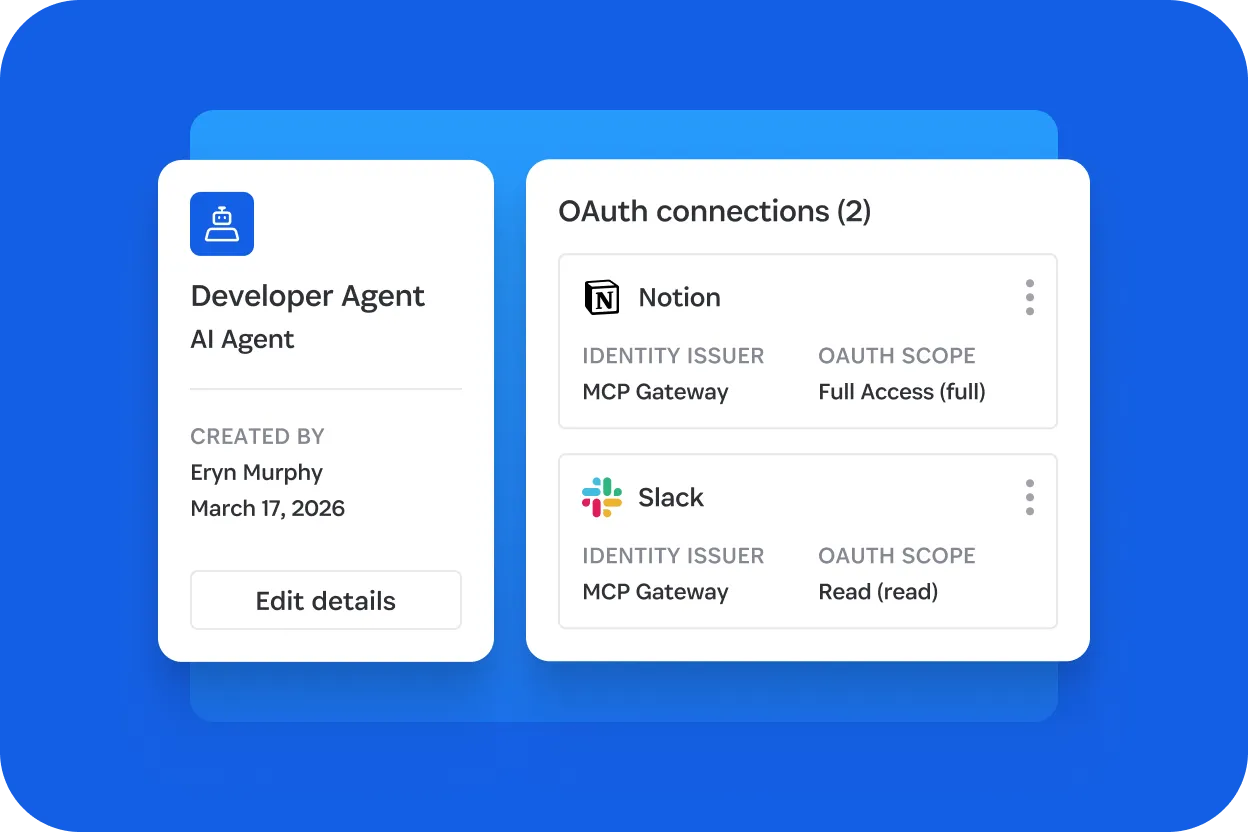

Courtage d'identifiants au moment de l'exécution

Fournissez des identifiants aux agents, à l’automatisation et aux CI/CD au moment de l’exécution pour réduire les secrets à long terme, limiter l’accès permanent et garantir qu’ils ne sont utilisés qu’en cas de besoin.

Journaux d'audit unifiés

Fournissez une attribution claire pour chaque action, montrant qui ou quoi a utilisé quel identifiant, quand, et sous quelle autorité, pour les humains, les agents et les identités de machine.

Pourquoi Unified Access est important

Unified Access regroupe la découverte, la gestion des coffres-forts, l’autorisation contextuelle et l’audit dans un seul système pour un accès sécurisé et responsable entre les identités humaines, les agents et les machines.

Déployé sur des millions de terminaux

Protège plus d’1,3 milliard de secrets

Protège plus de 180 000 entreprises

Lancez-vous avec 1Password Unified Access

Découvrez comment 1Password Unified Access vous aide à découvrir, sécuriser et auditer l’utilisation des identifiants entre les terminaux, les environnements de développement et les flux de travail à l’exécution.

Foire aux questions

Qu’est-ce que 1Password Unified Access ?

1Password Unified Access est une solution de sécurité qui régit l'accès aux identifiants pour les humains, les agents d’IA et les machines. Il fournit la découverte des terminaux, le stockage centralisé des identifiants, la livraison des identifiants en temps réel et l’attribution unifiée pour réduire la prolifération des identifiants et les accès non gérés.