Accesso sicuro da ogni dispositivo

L'accesso non autorizzato può riguardare qualsiasi dispositivo, persino quelli gestiti da strumenti MDM. Con 1Password, ti assicuri che solo i dispositivi sicuri possano accedere ai sistemi aziendali.

L'impatto di un accesso non sicuro da dispositivi compromessi

Ogni dispositivo nella tua organizzazione, anche quelli gestiti tramite MDM, è un punto di accesso per i malintenzionati.

Dispositivi non gestiti: una delle principali cause di ransomware

Il 92% di tutti gli attacchi ransomware riusciti ha origine da dispositivi non gestiti.

Fonte: Microsoft Digital Defense Report, Microsoft Threat Intelligence, ottobre 2024.

Il BYOD rende più difficile proteggere la tua organizzazione

Quasi due terzi dei professionisti della sicurezza (65%) affermano che i dispositivi personali hanno reso molto più difficile monitorare le pratiche di sicurezza dei dipendenti, evidenziando i problemi di visibilità causati dal BYOD.

Fonte: Balancing Act: Security and Productivity in the Age of AI, 1Password, aprile 2024

I dispositivi personali creano punti ciechi per la conformità

Ci sono state multe complessive per oltre 5,3 miliardi di dollari per mancata conformità al GDPR fino a ottobre 2024.

Fonte: GDPR Enforcement Tracker, ottobre 2024.

Non limitarti a gestire i tuoi dispositivi: proteggili

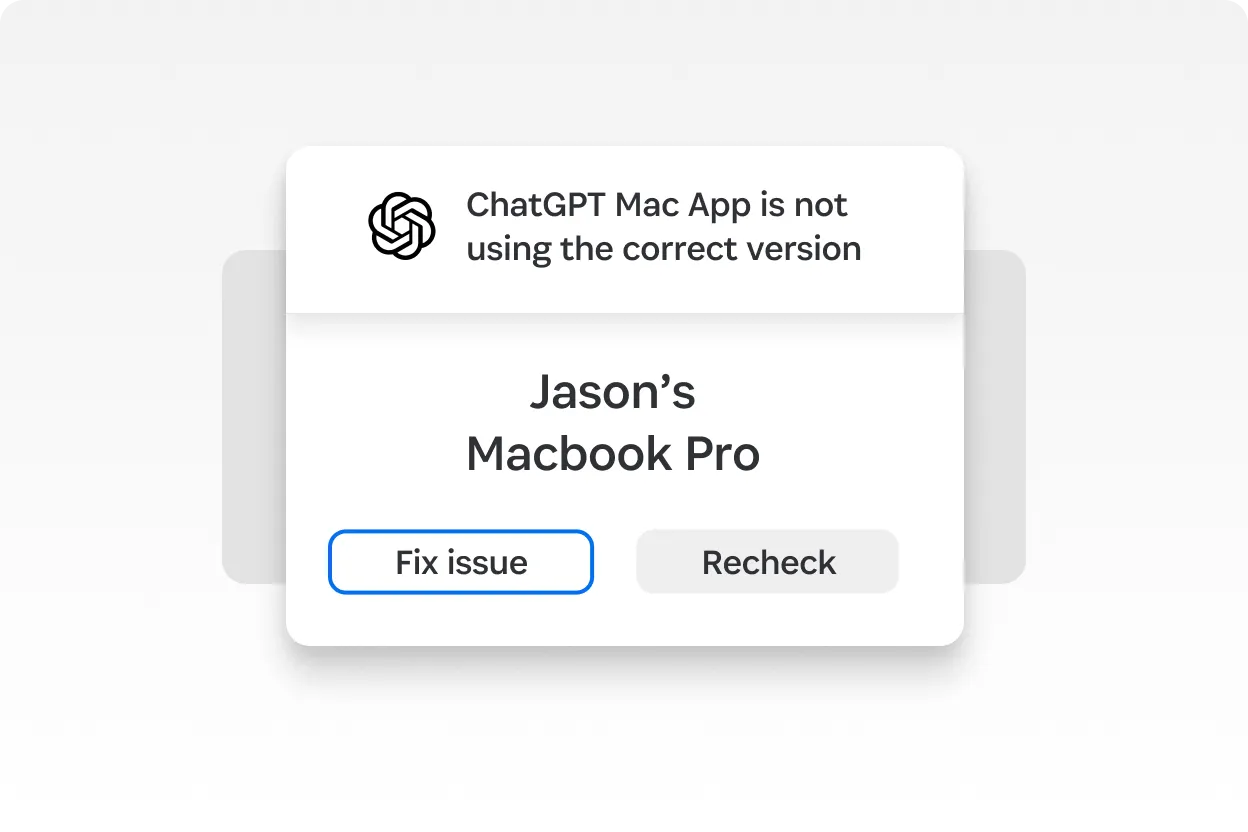

Consenti ai dipendenti di risolvere autonomamente i problemi

Applica criteri granulari su tutti i dispositivi

Proteggi la tua azienda dal ransomware

Sicurezza per dispositivi mobili e altro ancora

1Password consente ai dipendenti di adottare facilmente le migliori pratiche di sicurezza informatica senza ostacolare la loro produttività.

Proteggi tutti gli accessi

Memorizza tutti gli accessi in casseforti sicure, con la possibilità di condividere in piena sicurezza password, segreti e altro ancora.

A tutte le applicazioni

Gestisci l'accesso a tutte le applicazioni e agli account web per la tua forza lavoro.

Da qualsiasi dispositivo

Accedi a tutto da dispositivi sicuri e imposta criteri per garantire che solo dispositivi integri e attendibili possano accedere alle applicazioni, anche dispositivi utilizzati da terzi e collaboratori.

Previeni le violazioni, dai potere agli utenti, proteggi i dati

Proteggi i dati sensibili da dispositivi non gestiti e sconosciuti, permettendo agli utenti di risolvere autonomamente i problemi.

Proteggi le informazioni sensibili dell'azienda

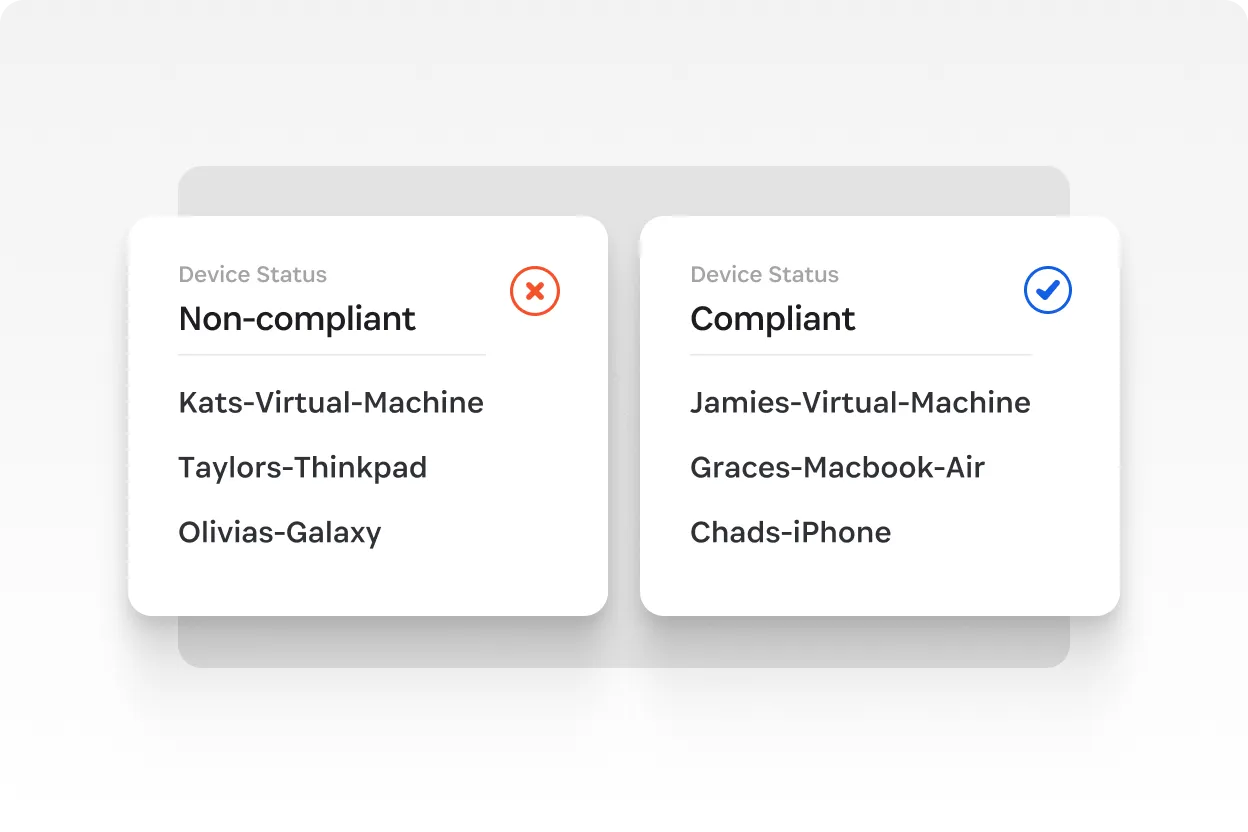

Riduci il rischio di accessi non autorizzati e violazioni dei dati garantendo che i dati sensibili siano accessibili solo da dispositivi affidabili e conformi, indipendentemente dal fatto che siano gestiti, non gestiti o utilizzati da terzi o appaltatori.

Applica le best practice sulla sicurezza

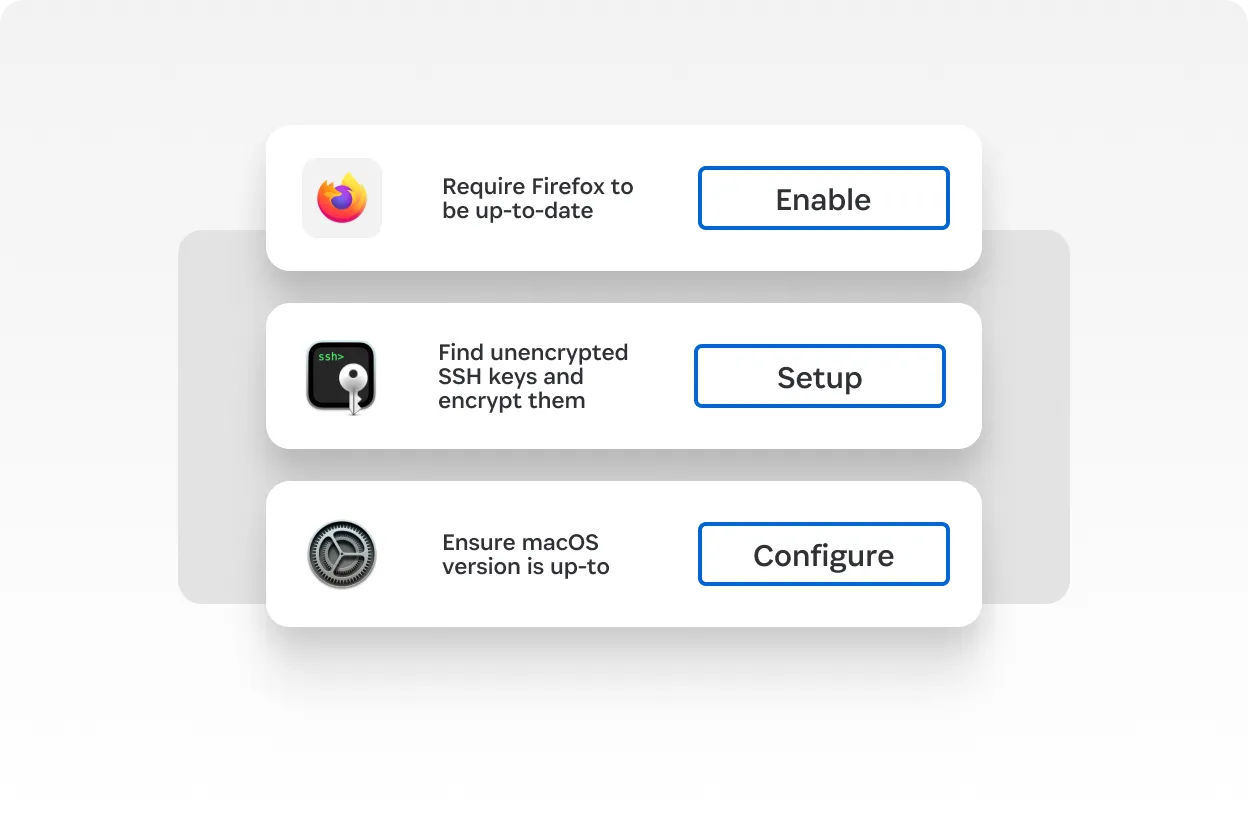

Implementa criteri di sicurezza solidi, come la verifica dell'attendibilità dei dispositivi, e imponi a tutti i dipendenti di seguire standard di sicurezza coerenti ed efficaci in tutta l'organizzazione.

Costruisci una cultura della sicurezza

Integra pratiche Securest nei flussi di lavoro quotidiani rendendo l'affidabilità e la conformità dei dispositivi una responsabilità condivisa tra i team.

Ottieni e mantieni la conformità con facilità

Semplifica gli sforzi di conformità con l'applicazione automatica delle politiche e la creazione di report per rispettare certificazioni come SOC 2 e GDPR senza aggiungere oneri amministrativi.

Mitiga proattivamente i rischi

Identifica e risolvi le vulnerabilità su dispositivi e credenziali prima che si trasformino in costosi incidenti di sicurezza, come il rilevamento della presenza di credenziali in testo normale e chiavi SSH.

Previeni gli attacchi ransomware

Riduci al minimo il rischio di ransomware rafforzando l'attendibilità dei dispositivi, assicurando le credenziali e bloccando l'accesso da dispositivi compromessi o non affidabili.

"So che, grazie ai controlli che ho impostato in 1Password Device Trust, l'accesso alle mie informazioni protette e a tutti i segreti aziendali è protetto da un muro che consente l'accesso solo ai dispositivi approvati, e solo a quelli in condizioni soddisfacenti".

John Echeveste

Responsabile IT senior, MixMode

Scelti da 180.000 aziende e milioni di famiglie

Risorse per iniziare il tuo percorso

Webinar: Gestire gli accessi non sicuri per incrementare il proprio livello di sicurezza

Scopri come bloccare gli accessi non autorizzati.

Guida all'acquisto di sistemi di sicurezza per dispositivi

Soddisfa i requisiti e i bisogni principali di una soluzione di sicurezza per dispositivi.

Estensione di Access Management

Perché la sicurezza Zero Trust va oltre le tradizionali pratiche IAM e MDM, e come implementarla.

Guida alle soluzioni: 1Password Extended Access Management

Colma le lacune critiche per proteggere i dispositivi e le applicazioni che gli strumenti odierni non riescono a vedere.

Richiedi una dimostrazione

Accesso sicuro da ogni dispositivo: richiedi una demo e scopri come 1Password aiuta il team a garantire che l'accesso dai dispositivi sia sicuro.

Domande frequenti

In che modo 1Password aiuta a proteggere i miei dispositivi?

1Password mette in sicurezza ogni dispositivo che accede agli applicativi aziendali, che sia gestito dall'IT, dai dipendenti stessi (BYOD) o da terzi o collaboratori esterni. Tramite la verifica dello stato di salute del dispositivo e applicando le policy di sicurezza, 1Password aiuta a evitare accessi non autorizzati e rafforza il livello di sicurezza complessivo.