Conformità e assicurazione informatica

1Password aiuta a mitigare i rischi delle credenziali, a far rispettare la conformità dei dispositivi e a dare visibilità e gestione della conformità dei privilegi di accesso alle applicazioni.

L'impatto della non conformità

Il mancato rispetto degli standard di conformità espone le aziende a violazioni dei dati, sanzioni normative o all'impossibilità di operare in alcuni settori o servire alcuni clienti.

Rischi di ransomware

In oltre il 92% dei casi in cui gli attacchi sono passati alla fase della richiesta di riscatto, l'aggressore ha sfruttato dispositivi non gestiti nella rete.

Fonte: Microsoft Digital Defense Report, Microsoft Threat Intelligence, ottobre 2024.

Costi di non conformità

Ci sono state multe complessive per oltre 5,3 miliardi di dollari per mancata conformità al GDPR fino a ottobre 2024.

Fonte: GDPR Enforcement Tracker, ottobre 2024.

Violazioni dei dati

Il 68% delle violazioni ha interessati un elemento umano, come la compromissione delle credenziali degli utenti o il phishing.

Fonte: Verizon Data Breach Report, maggio 2024

Semplifica la gestione della conformità

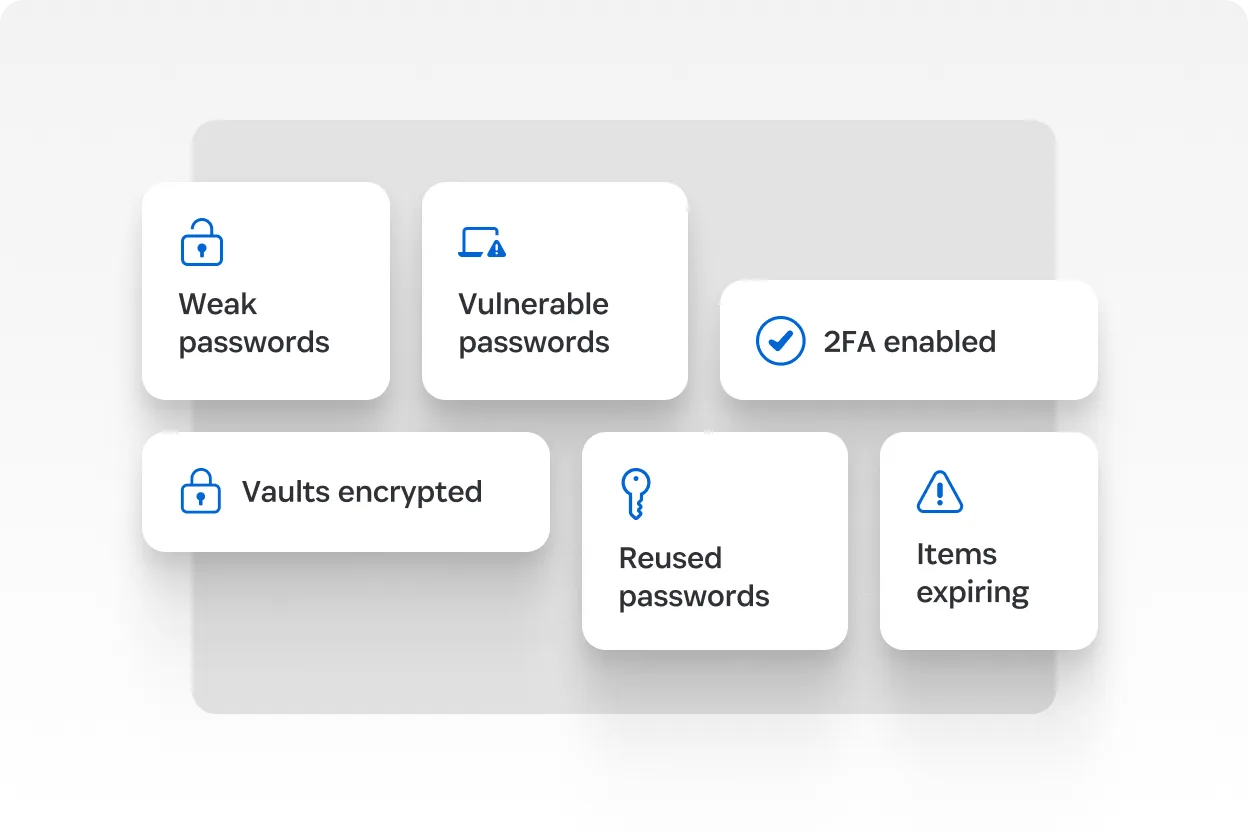

Gestione del rischio delle credenziali

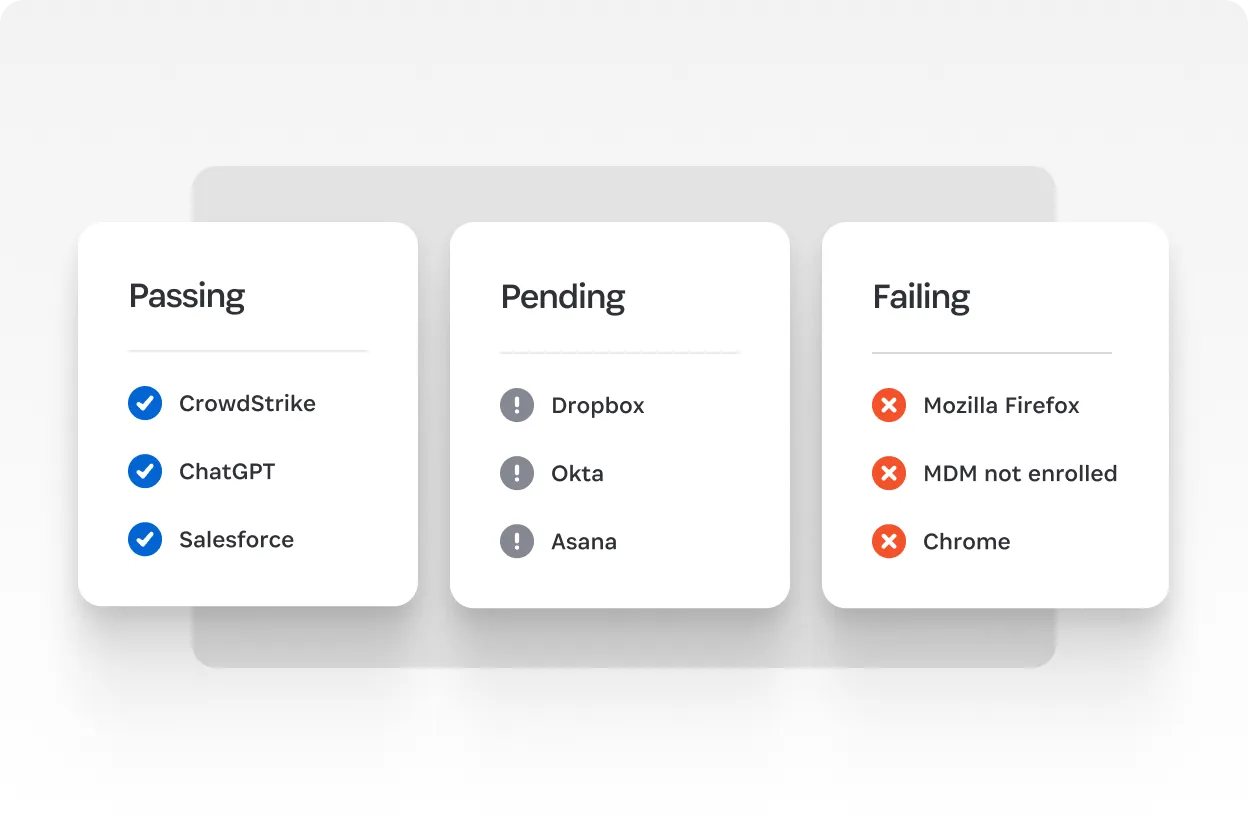

Applicazione della conformità dei dispositivi

Sicurezza e visibilità del SaaS

Soddisfa gli standard di conformità informatica e assicurativi

Proteggi i dati sensibili e difenditi dalle minacce ransomware con l'unica piattaforma che unisce la gestione del rischio delle credenziali, l'affidabilità dei dispositivi e l'accesso sicuro al SaaS.

Proteggi tutti gli accessi

Memorizza tutti gli accessi in casseforti sicure, con la possibilità di condividere in piena sicurezza password, segreti e altro ancora.

A tutte le applicazioni

Gestisci l'accesso a tutte le applicazioni e agli account web per la tua forza lavoro.

Da qualsiasi dispositivo

Accedi a tutto da dispositivi sicuri e imposta criteri per garantire che solo dispositivi integri e attendibili possano accedere alle applicazioni.

Colmare il divario di fiducia degli accessi

Gli strumenti di cybersecurity tradizionali non sono sufficienti a soddisfare le esigenze della forza lavoro moderna.

Controlli di accesso granulari

Aggiungi gruppi personalizzati in base ai ruoli o alle funzioni del reparto e applica le autorizzazioni in base a quelle funzioni lavorative.

Autenticazione a più fattori (MFA)

Aggiungi password forti e uniche, passkey o MFA nei casi in cui l'SSO non comprende gli accessi.

Criteri di accesso contestuali

Consenti o blocca gli accessi in base alla conformità del dispositivo al momento del login.

Revisioni degli accessi

Standardizza le revisioni degli accessi con una copertura completa su tutto il tuo stack SaaS.

Audit trail completi

Traccia e registra ogni evento di accesso a credenziali, dispositivi e app per garantire la conformità.

Crittografia avanzata

Traccia e registra ogni evento di accesso a credenziali, dispositivi e app per garantire la conformità.

"Essere in grado di tracciare e rintracciare (entro certi limiti) chi accede a quali elementi, dove e come è molto importante, soprattutto nella rendicontazione e nella revisione a posteriori."

Lee Jon Scramstad

Systems Architect, Synex

Scelti da 180.000 aziende e milioni di famiglie

Risorse per iniziare il tuo percorso

Più di una semplice conformità

Le normative sono necessarie, ma la sicurezza va oltre il semplice rispetto dei requisiti di conformità.

Semplifica la conformità normativa

Semplifica i rischi di conformità alla cybersecurity con controlli di accesso, visibilità e audit.

Estensione di Access Management

Perché la sicurezza Zero Trust va oltre le tradizionali pratiche IAM e MDM, e come implementarla.

Guida alle soluzioni: 1Password Extended Access Management

Colma le lacune critiche per proteggere i dispositivi e le applicazioni che gli strumenti odierni non riescono a vedere.

Richiedi una dimostrazione

Semplifica la conformità e garantisci l'accesso sicuro: richiedi una demo e scopri come 1Password aiuta il team a soddisfare i requisiti di conformità con un accesso fluido e affidabile.

Domande frequenti

Che cos'è la conformità alla cybersecurity e perché è importante?

La conformità alla cybersecurity si riferisce al rispetto dei requisiti normativi e dei framework di cybersecurity progettati per proteggere i dati sensibili e prevenire le violazioni. ISO 27001, SOC 2, NIST, HIPAA, GDPR e DORA sono regolamenti e framework di cybersecurity che possono aiutare le organizzazioni a implementare controlli per proteggere i dati, applicare controlli di accesso e prevenire le violazioni dei dati.