Den Zugriff für Menschen, KI-Agenten und Maschinenidentitäten vereinheitlichen

Modernes Arbeiten geht über Anmeldesitzungen hinaus

Die Sichtbarkeit an den Endpunkten ist eingeschränkt

KI-Tools, Agenten und Skripte werden auf Geräten und in lokalen Umgebungen ausgeführt, die man leicht übersieht. Wenn Aktivitäten nicht sichtbar sind, werden offengelegte Zugangsdaten nicht bearbeitet.

Die Autorisierung endet bei der Anmeldung

Die Autorisierung wird oft einmalig, beim Login oder bei der Einrichtung, festgelegt. Ohne kontinuierliche, kontextbezogene Prüfungen bleibt der Zugang offen, wenn sich die Geräte und der Kontext ändern.

Verantwortlichkeit bricht systemübergreifend zusammen

Agenten übernehmen delegierte Befugnisse ohne klaren Geltungsbereich oder Ablauf. Aktionen lassen sich systemübergreifend immer schwieriger nachverfolgen, daher braucht es Zeit, um nachzuweisen, wer was getan hat.

Sprich mit einem Experten

Erfahre, wie Unified Access Schatten-KI und offengelegte Anmeldeinformationen auf Endpunkten aufspürt und anschließend die Behebung einleitet, bevor das Risiko CI/CD- und Produktionssysteme erreicht.

Diese interaktive Demo wurde ausgeblendet, weil sie Cookies benötigt, denen du noch nicht zugestimmt hast. Klicke auf die Schaltfläche unten, um deine Cookie-Einstellungen zu aktualisieren und die interaktive Demo zu aktivieren.

Unified Access regelt die Verwendung von Zugangsdaten und Geheimnissen

Entdecke die Nutzung von Schatten-KI, lokalen Agenten und offengelegten Zugangsdaten in allen Endpunkten und Umgebungen

Sichere den Zugriff mit kontinuierlicher, kontextbezogener Autorisierung, bevor Berechtigungen ausgeübt werden

Überprüfe, wann, wo und unter wessen Aufsicht Zugangsdaten und Geheimnisse von Menschen, Agenten und Maschinenidentitäten verwendet wurden

Was Unified Access ermöglicht

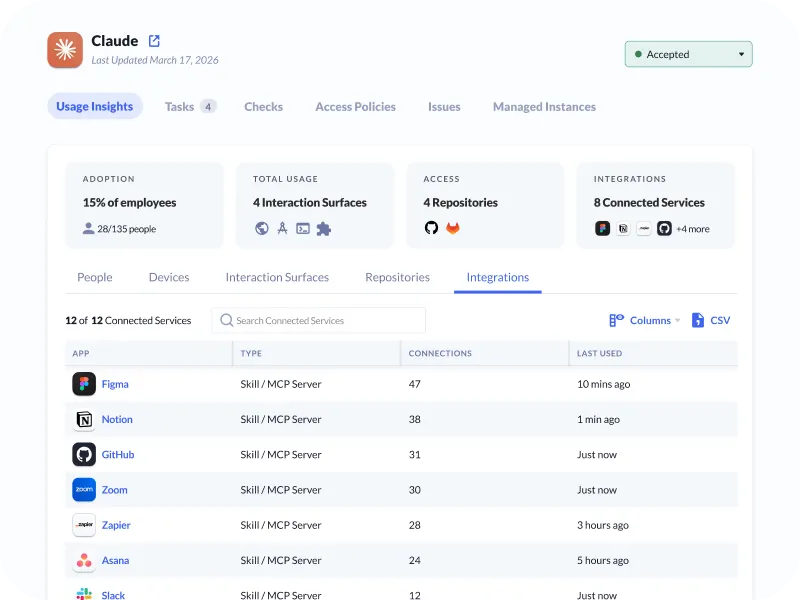

Einheitliche KI-Einblicke

Erhalte einen konsolidierten Überblick über KI-Tools und die Nutzung lokaler Agenten in deiner gesamten Organisation, um die Akzeptanz, das Zugriffsrisiko und die Risiken zu verstehen.

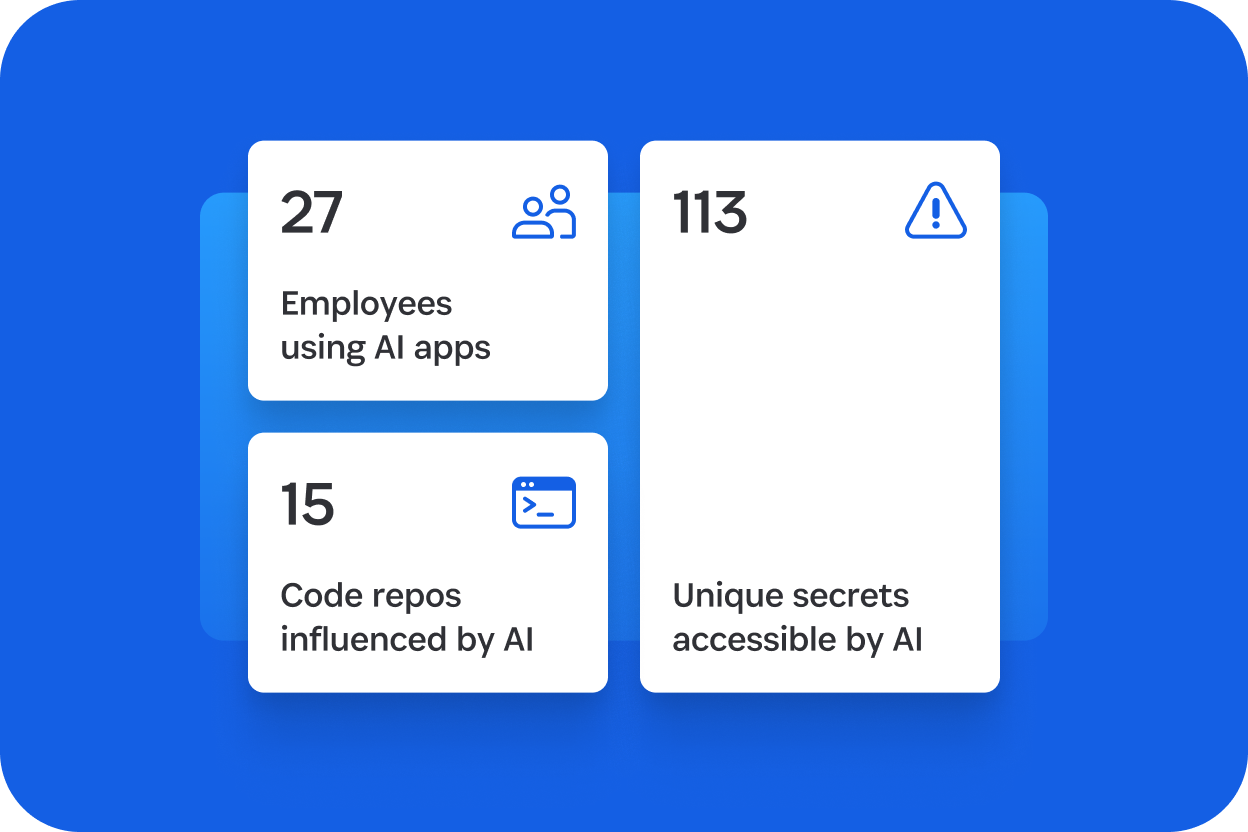

Endpunkt-KI-Entdeckung

Nicht verwaltete KI-Tools und Agenten identifizieren, die auf den Geräten der Entwickler ausgeführt werden und nicht verwaltete Risiken aufdecken, bevor sie gemeinsam genutzte Systeme erreichen.

Ungesicherte Ermittlung von Anmeldeinformationen

Zugangsdaten und Geheimnisse in lokalen Dateien und Entwicklerumgebungen erkennen, damit Teams Probleme beheben können, bevor sie CI/CD und die Produktion erreichen.

Geleitete Risikobehebung

Unterstütze Entwickler dabei, offengelegte Zugangsdaten in Tresore zu verschieben, riskante KI-Tools und Agenten zu entfernen und Lücken zu schließen, ohne die Workflows zu unterbrechen.

Zentralisierte sichere Tresorverwahrung

Speichern Sie alle Arten von Zugangsdaten in einem verschlüsselten Tresor, wodurch ein einheitliches System für die Identitäten von Menschen, Agenten und Maschinen entsteht.

Zugangsdaten-Governance

Zentralisiere die Kontrolle risikoreicher und gemeinsam genutzter Zugangsdaten, damit IT-Teams bestimmen können, wer Zugriff hat, ohne das Geheimnis selbst preiszugeben.

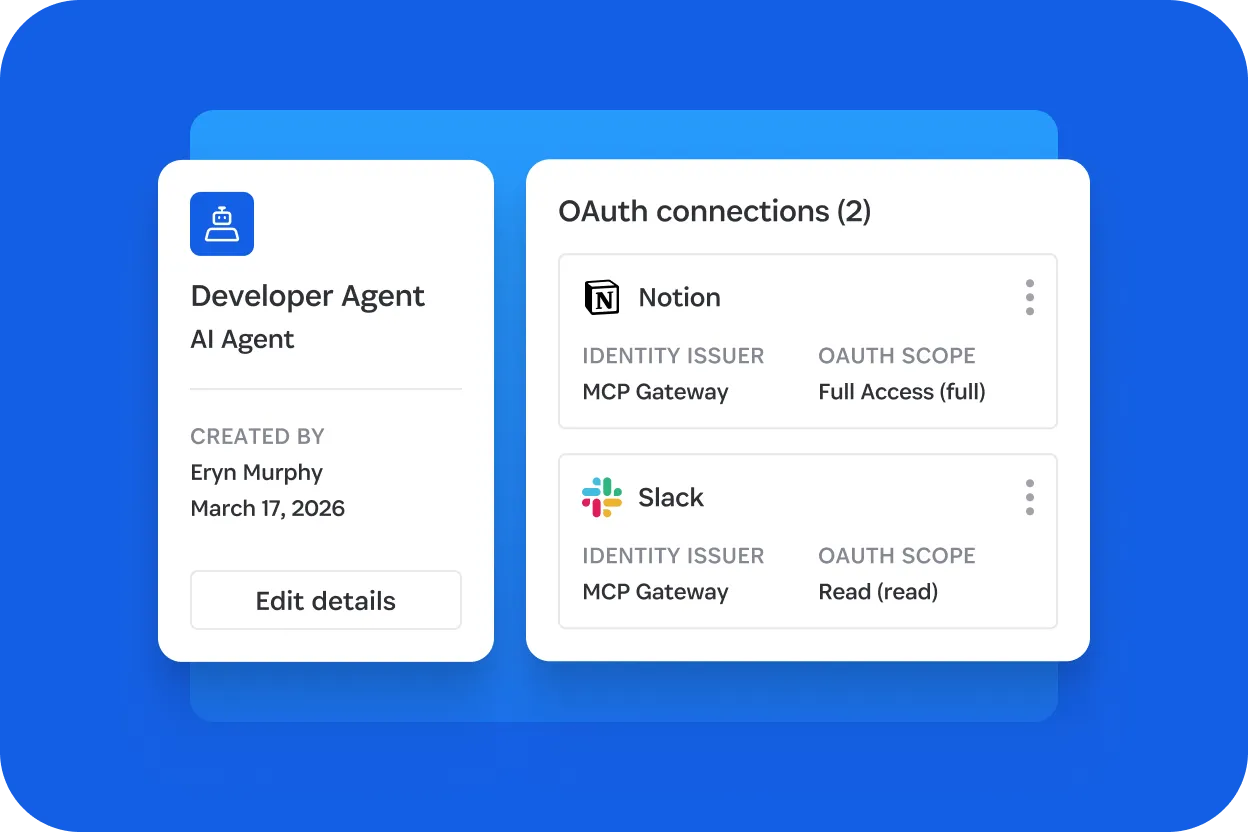

Vermittlung von Zugangsdaten während Ausführungszeiten

Zugangsdaten während Ausführungszeiten an Agenten, Automatisierung und CI/CD liefern, um langlebige Geheimnisse zu reduzieren, den Dauerzugriff einzuschränken und sicherzustellen, dass sie nur bei Bedarf verwendet werden.

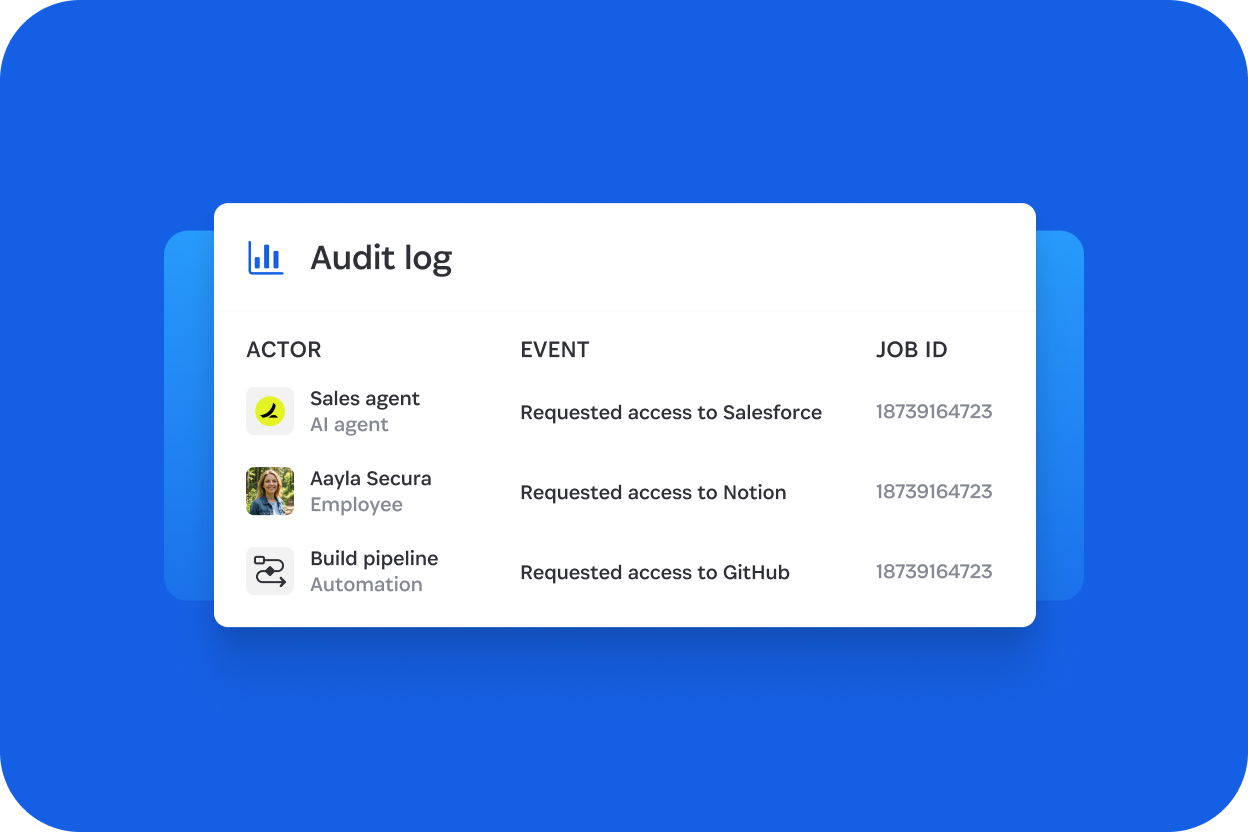

Vereinheitlichte Auditprotokolle

Biete eine Zuschreibung für jede Aktion, die zeigt, wer oder was welche Zugangsdaten verwendet hat, wann und wer dafür zuständig war und zwar für Menschen, Agenten und Maschinen.

Warum Unified Access wichtig ist

Unified Access bringt Entdeckung, Tresorverwahrung, kontextbewusste Autorisierung und Überprüfung in einem System zusammen – für den sicheren, rechenschaftspflichtigen Zugriff von Personen, Agenten und Maschinenidentitäten.

Auf Millionen von Endgeräten im Einsatz

Mehr 1,3 Mrd. Geheimnissen wurden uns anvertraut

Wir schützen mehr 180.000 Unternehmen

Erste Schritte mit 1Password Unified Access

Sieh dir an, wie 1Password Unified Access dir hilft, die Verwendung von Zugangsdaten auf Endpunkten, in Entwicklerumgebungen und während der Ausführungszeiten von Workflows zu entdecken, zu sichern und zu überprüfen.

Häufig gestellte Fragen

Was ist 1Password Unified Access?

1Password Unified Access ist eine Sicherheitslösung, die den Zugriff auf Zugangsdaten von Menschen, KI‑Agenten und Maschinen regelt. Es bietet Endpunktentdeckung, zentralisierte Zugangsdatenspeicherung, Zugangsdatenbereitstellung bei Ausführungszeiten und vereinheitlichte Zuschreibung, um die Verbreitung von Zugangsdaten und den verwalteten Zugriff zu reduzieren.