Compliance und Cyberversicherung

1Password hilft bei der Minderung von Anmeldedaten-Risiken, der Durchsetzung von Gerätekonformität durchzusetzen und gibt dir einen Überblick über die Compliance und das Management deiner Anwendungszugriffsberechtigungen.

Die Auswirkungen der Nichteinhaltung

Wenn Unternehmen die Compliance-Standards nicht einhalten, sind sie Datenverstößen, regulatorischen Strafen oder der Unfähigkeit ausgesetzt, in bestimmten Branchen tätig zu sein oder bestimmte Kunden zu betreuen.

Ransomware-Risiken

In mehr als 92 % der Fälle, in denen die Angriffe bis zur Lösegeldphase übergingen, nutzten die Angreifer nicht verwaltete Geräte im Netzwerk.

Quelle: Microsoft Digital Defense Report, Microsoft Threat Intelligence, Oktober 2024.

Kosten der Nichteinhaltung

Bis Oktober 2024 wurden insgesamt mehr als 5,3 Milliarden Dollar an DSGVO-Bußgeldern verhängt.

Quelle: DSGVO Enforcement Tracker, Oktober 2024.

Datenverstöße

68 % der Verstöße beinhalteten ein menschliches Element, wie kompromittierte Nutzeranmeldedaten oder Phishing.

Quelle: Verizon Data Breach Report, Mai 2024

Navigiere durch die Compliance-Komplexität

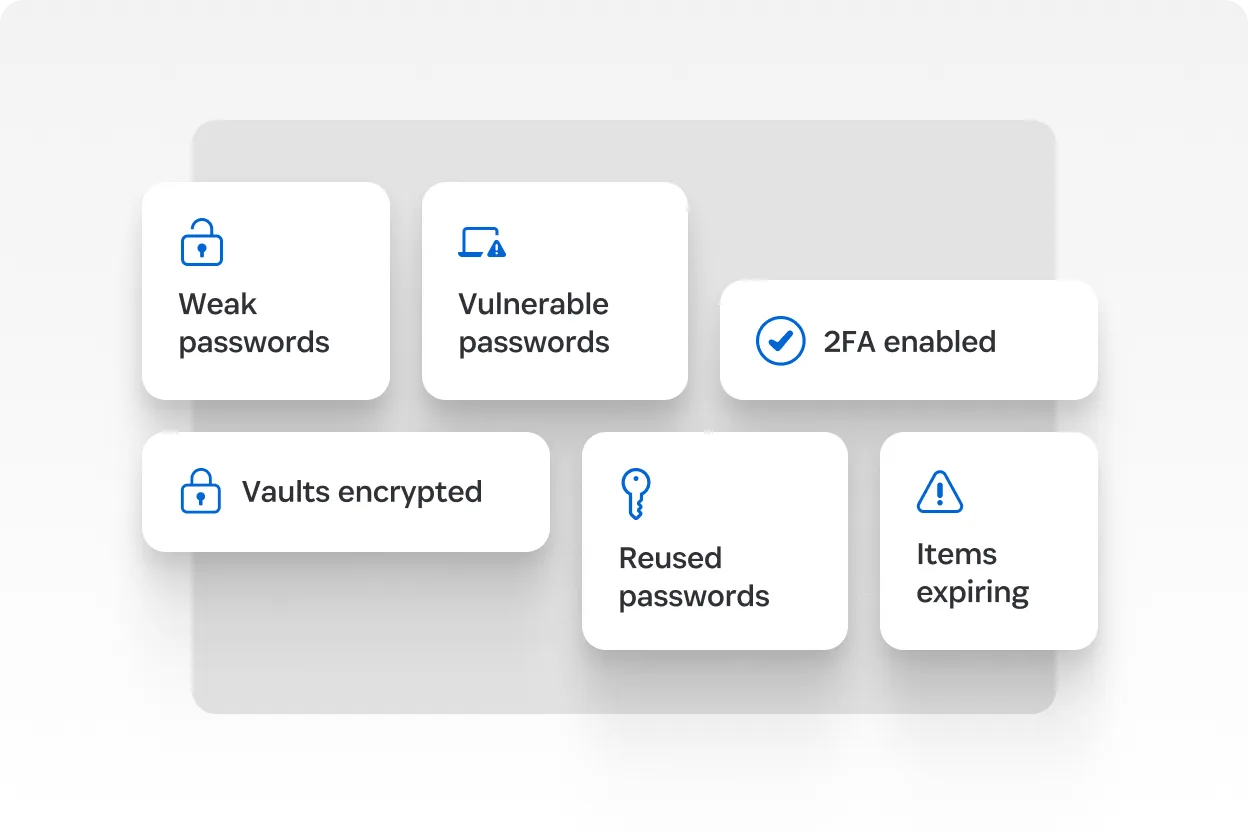

Zugangsdaten-Risikomanagement

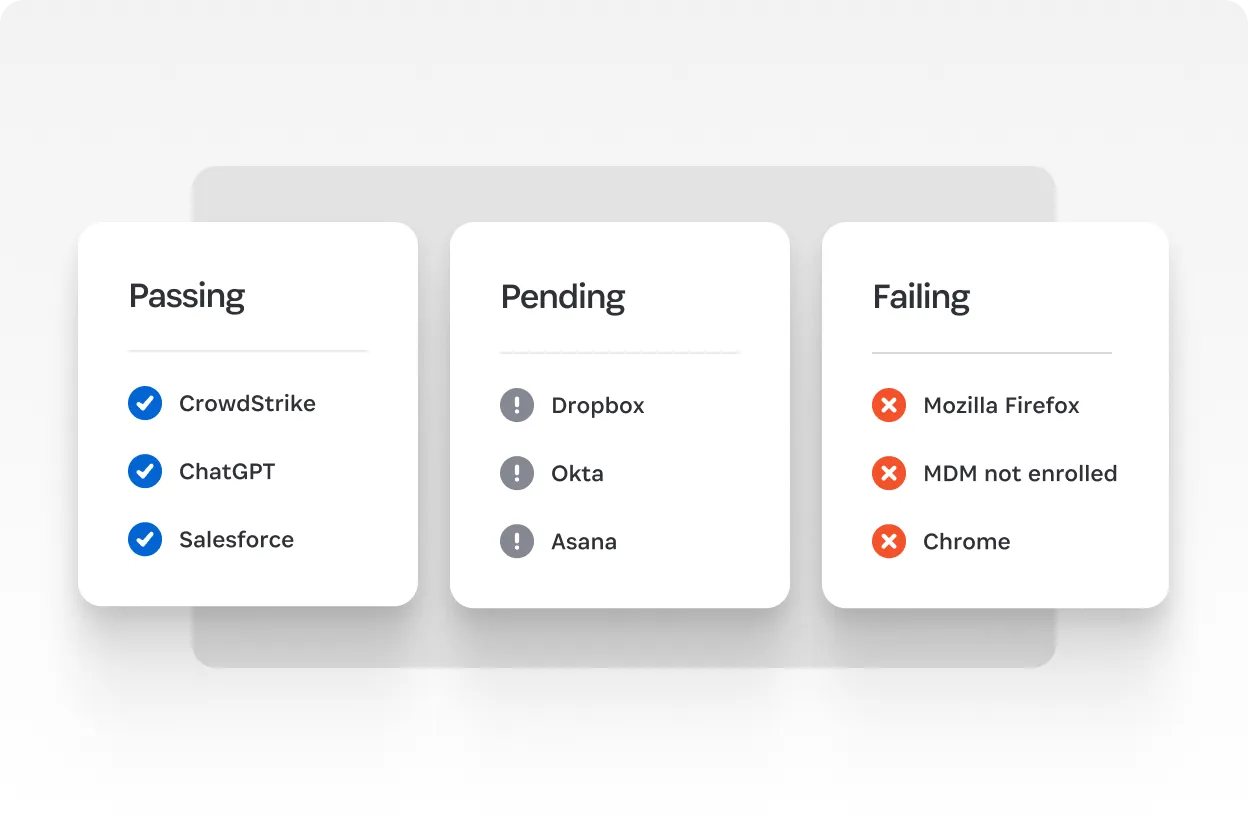

Durchsetzung von Gerätekonformität

SaaS-Sicherheit und Sichtbarkeit

Halte die Standards für Cyber-Compliance und Versicherung ein.

Sichere sensible Daten und schütze dich vor Ransomware-Bedrohungen mit der einzigen Plattform, die Zugangsdatenmanagement, Gerätevertrauen und sicheren Zugang zu SaaS kombiniert.

Absicherung jeder Anmeldung

Speichere alle Anmeldungen in sicheren Tresoren mit der Möglichkeit, Passkeys, starke Passwörter, Geheimnisse und mehr sicher zu teilen.

Auf jede Anwendung

Verwalte den Zugriff auf jede Anwendung und jedes Webkonto für deine Belegschaft.

Von jedem Gerät aus

Melde dich von sicheren Geräten aus an und lege Richtlinien fest, um sicherzustellen, dass nur fehlerfreie und vertrauenswürdige Geräte Zugriff auf Anwendungen haben.

Die Lücke zwischen Zugang und Vertrauen schließen.

Herkömmliche Cybersicherheits-Tools reichen nicht aus, um den Anforderungen einer modernen Belegschaft zu entsprechen.

Granulare Zugangskontrollen

Füge benutzerdefinierte Gruppen basierend auf Abteilungsrollen oder Funktionen und wende Berechtigungen basierend auf diesen Jobfunktionen an.

Multi-Faktor-Authentifizierung (MFA)

Füge starke, eindeutige Passwörter, Passkeys oder MFA hinzu, wenn SSO die Anmeldungen nicht abdeckt.

Richtlinien für kontextabhängigen Zugriff

Gestatte oder blockiere Anmeldungen basierend auf der Gerätekonformität zum Zeitpunkt der Anmeldung.

Zugriffsüberprüfungen

Standardisiere Zugriffsprüfungen mit umfassender Abdeckung über deinen gesamten SaaS-Stack.

Umfassende Audit-Pfade

Verfolge und protokolliere alle Zugangsdaten, Geräte und Apps zur Sicherstellung der Compliance.

Erweiterte Verschlüsselung

Verfolge und protokolliere alle Zugangsdaten, Geräte und Apps zur Sicherstellung der Compliance.

„Die Möglichkeit, (innerhalb gewisser Grenzen) nachverfolgen zu können, wer auf was, wo und wie Zugriff hat, besonders bei der nachträglichen Berichterstattung und Prüfung.“

Lee Jon Scramstad

Systemarchitekt, Synex

180.000 Unternehmen und Millionen von Familien vertrauen darauf

Ressourcen für den Start deiner Reise

Mehr als nur Compliance

Vorschriften sind notwendig, aber Sicherheit geht über die bloße Erfüllung von Compliance-Anforderungen hinaus.

Vereinfache die regulatorische Compliance

Vereinfache Compliance-Cybersicherheitsrisiken mit Zugriffskontrollen, Sichtbarkeit und Überprüfungen.

Erweiterung des Zugriffsmanagements

Warum Zero Trust über herkömmliches IAM und MDM hinausgehen muss – und wie das gelingt.

Lösungsleitfaden: 1Password Extended Access Management

Schließe kritische Lücken, um die Geräte und Anwendungen zu sichern, die Tools von heute nicht sehen können.

Demo anfordern

Compliance vereinfachen und Zugang sichern – Fordere eine Demo an und sieh, wie 1Password deinem Team hilft, Compliance-Anforderungen mit nahtlosem und vertrauenswürdigem Zugriff zu erfüllen.

Häufig gestellte Fragen

Was ist Cybersicherheits-Compliance, und warum ist sie wichtig?

Cybersicherheit-Compliance bezieht sich auf die Einhaltung gesetzlichen Anforderungen und Cybersicherheit-Frameworks, die darauf ausgelegt sind, sensible Daten zu schützen und Verstöße zu verhindern. ISO 27001, SOC 2, NIST, HIPAA, DSGVO und DORA sind Cybersicherheitsvorschriften und Frameworks, die Unternehmen unterstützen können, Kontrollen zum Schutz von Daten zu implementieren, Zugriffskontrollen durchzusetzen und Datenverstöße zu verhindern.