Conformidade e seguro cibernético

A 1Password ajuda a mitigar os riscos de credenciais, reforçando a conformidade dos dispositivos e proporcionando visibilidade e gerenciamento da conformidade dos privilégios de acesso aos seus aplicativos.

O impacto da não conformidade

Não cumprir os padrões de conformidade expõe as empresas a violações de dados, penalidades regulatórias ou à impossibilidade de operar em alguns setores ou atender a alguns clientes.

Riscos de ransomware

Em mais de 92% dos casos em que os ataques progrediram para a fase de resgate, o invasor usou dispositivos não gerenciados na rede.

Fonte: Relatório de Defesa Digital da Microsoft de 2024, Microsoft Threat Intelligence, outubro de 2024.

Custos de não conformidade

O total de multas aplicadas em relação à GDPR (Regulamentação Geral de Proteção de Dados) superou os US$ 5,3 bilhões até outubro de 2024.

Fonte: GDPR Enforcement Tracker, outubro de 2024.

Violações de dados

68% das violações envolveram um elemento humano, como credenciais de usuário comprometidas ou phishing.

Fonte: Verizon Data Breach Report, maio de 2024.

Navegue pela complexidade da conformidade

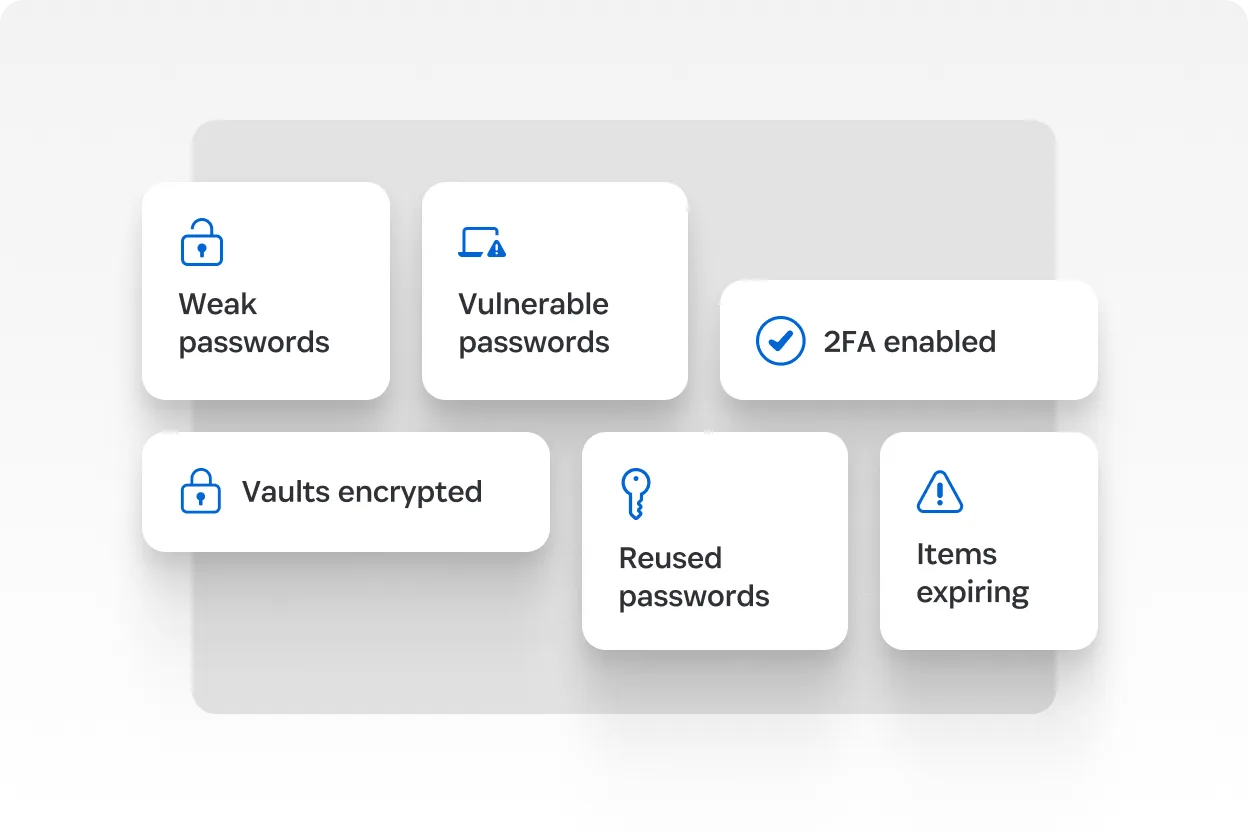

Gestão de risco de credenciais

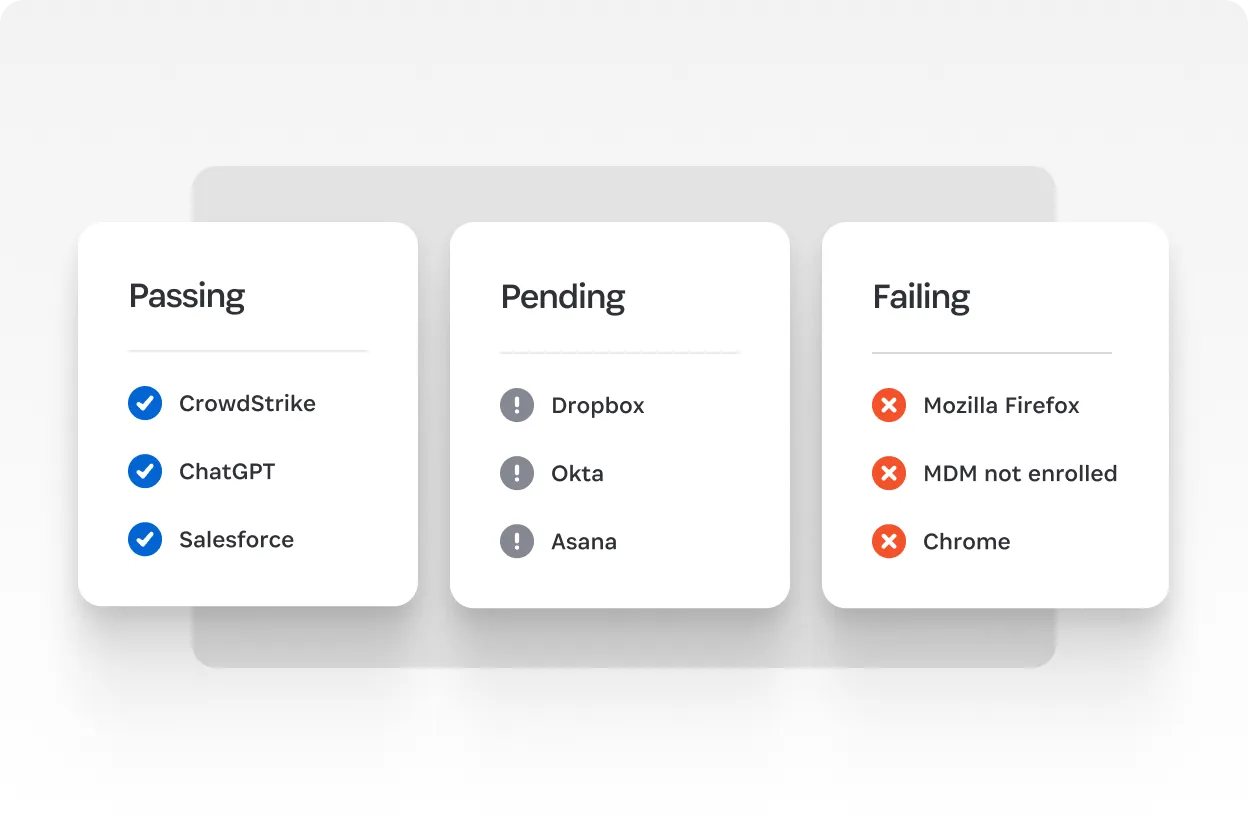

Aplicação da conformidade de dispositivos

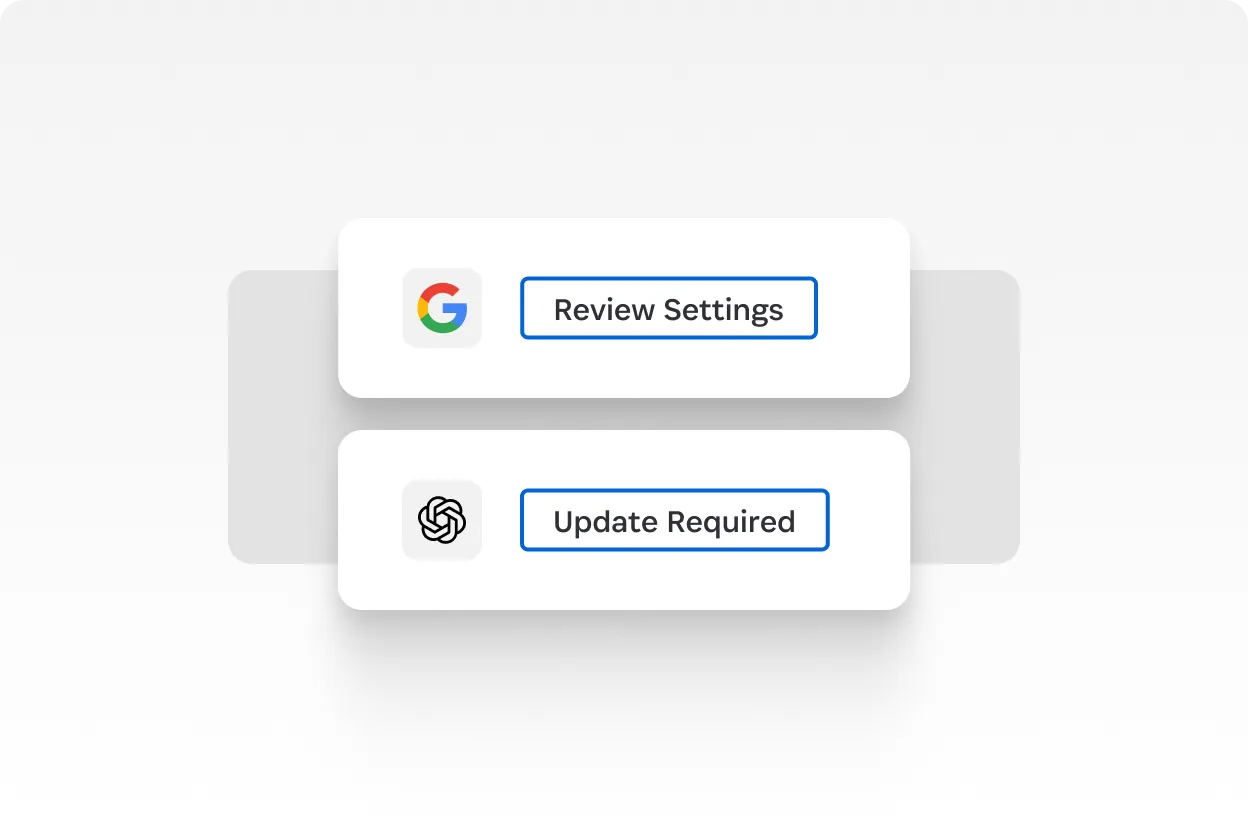

Segurança de SaaS e visibilidade

Atenda aos padrões para conformidade e seguro cibernéticos

Proteja dados confidenciais e evite ameaças de ransomware com a única plataforma que combina gestão de risco de credenciais, confiança no dispositivo e acesso seguro a SaaS.

Proteja cada início de sessão

Armazene todos os logins em cofres seguros, com a capacidade de compartilhar com segurança chaves-senha, senhas fortes, segredos e muito mais.

Para todos os aplicativos

Gerencie o acesso a todos os aplicativos e contas online para sua força de trabalho.

De qualquer dispositivo

Autentique em tudo a partir de dispositivos seguros e defina políticas para garantir que apenas dispositivos íntegros e confiáveis acessem os aplicativos.

Elimine a lacuna de confiança no acesso

Ferramentas tradicionais de segurança cibernética não são suficientes para atender às exigências de uma força de trabalho moderna.

Controles de acesso granulares

Adicione grupos personalizados com base em funções ou cargos do departamento e aplique permissões com base nessas funções de trabalho.

Autenticação multifator (MFA)

Adicione senhas fortes e exclusivas, chaves-senha ou MFA (Autenticação multifator) quando a SSO (Autenticação única) não cobrir os logins.

Políticas de acesso contextuais

Permita ou bloqueie logins com base na conformidade do dispositivo no momento do login.

Revisões de Acesso

Padronize as revisões de acesso com uma cobertura abrangente em todo o seu stack de SaaS.

Trilhas de auditoria abrangentes

Acompanhe e registre cada evento de acesso a credenciais, dispositivos e apps para garantir a conformidade.

Criptografia avançada

Acompanhe e registre cada evento de acesso a credenciais, dispositivos e apps para garantir a conformidade.

"É muito importante poder rastrear e identificar (dentro dos limites) quem acessa o quê, onde e como, especialmente em relatórios e auditorias após o ocorrido."

Lee Jon Scramstad

Arquiteto de sistemas, Synex

Confiado por 180.000 empresas e milhões de famílias

Recursos para dar início à sua jornada

Mais do que conformidade

Regulamentos são necessários, mas a segurança vai além de apenas cumprir os requisitos de conformidade.

Simplifique a conformidade regulatória

Simplifique os riscos de segurança cibernética da conformidade com controles de acesso, visibilidade e auditoria.

Ampliação do gerenciamento de acesso

Por que a confiança zero exige ir além do IAM (Gerenciamento de Identidades e Acessos) e MDM (Gerenciamento de Dispositivos Móveis) tradicionais e como fazer isso.

Guia de Soluções: 1Password Extended Access Management

Preencha as lacunas críticas para proteger os dispositivos e aplicativos que as ferramentas atuais não conseguem ver.

Solicite uma demonstração

Simplifique a conformidade e proteja o acesso — Peça uma demonstração e veja como o 1Password ajuda sua equipe a cumprir os requisitos de conformidade com acesso contínuo e confiável.

Perguntas frequentes

O que é a conformidade de segurança cibernética e por que ela é importante?

A conformidade com a segurança cibernética refere-se ao cumprimento de requisitos regulatórios e frameworks de segurança cibernética projetados para proteger dados sensíveis e prevenir violações. ISO 27001, SOC 2, NIST, HIPAA, GDPR e DORA são regulamentações e estruturas de segurança cibernética que podem ajudar as organizações a implementar controles para proteger dados, aplicar controles de acesso e prevenir violações de dados.