Unificare l'accesso tra umani, agenti IA e identità di macchine

Il lavoro moderno va oltre le sessioni di login

La visibilità si interrompe sugli endpoint

Gli strumenti, gli agenti e gli script IA funzionano su dispositivi e ambienti locali che è facile trascurare. Quando l'attività non è visibile, le credenziali esposte non vengono gestite.

L'autorizzazione si ferma all'accesso

L'autorizzazione viene spesso decisa una sola volta, al momento dell'accesso o dell'installazione. Senza controlli continui e sensibili al contesto, l'accesso rimane aperto man mano che i dispositivi si discostano e il contesto cambia.

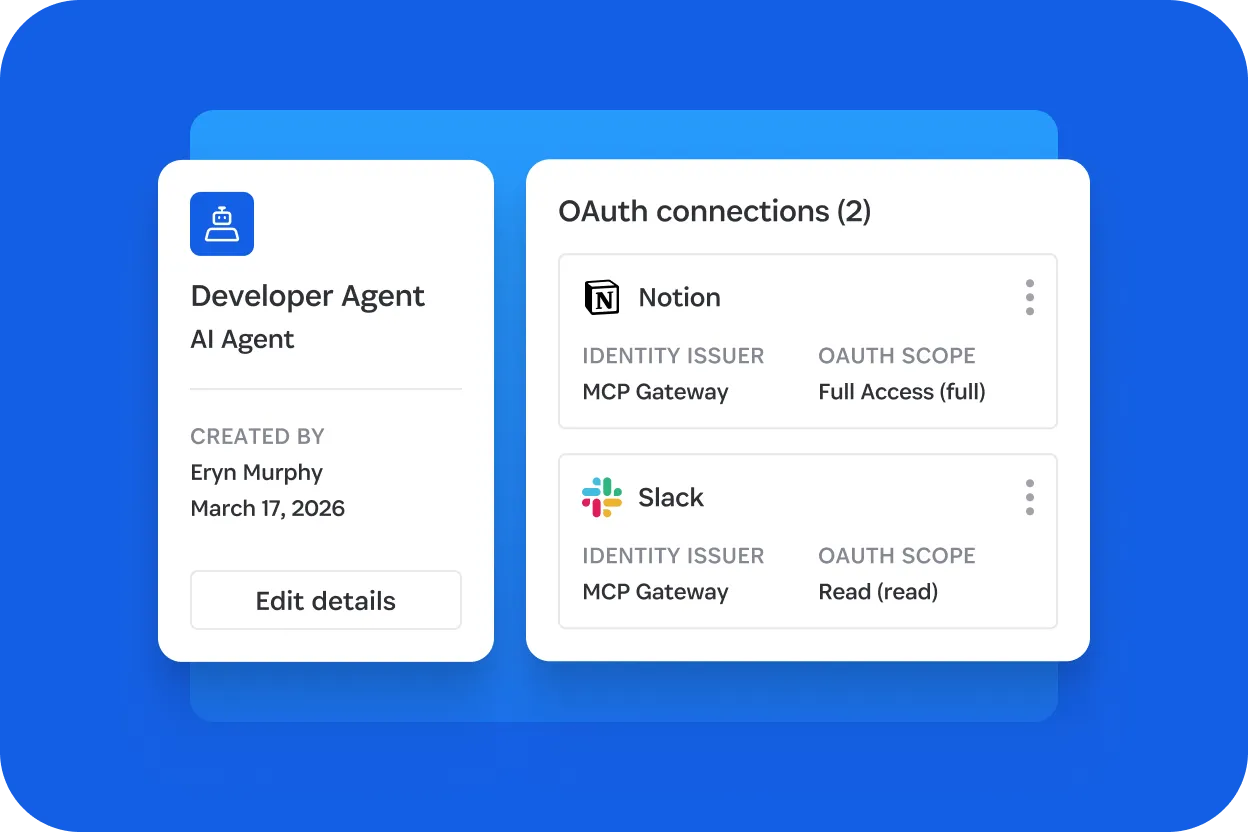

La responsabilità si perde tra i sistemi

Gli agenti ereditano l'autorità delegata senza un ambito o una scadenza chiara. Le azioni diventano più difficili da tracciare tra i diversi sistemi, quindi dimostrare chi ha fatto cosa richiede tempo.

Parla con un esperto

Esplora come Unified Access individua l'IA ombra e le credenziali esposte sugli endpoint, gestendo la bonifica prima che il rischio raggiunga i sistemi CI/CD e di produzione.

Questa demo interattiva è stata nascosta perché richiede cookie che non sono ancora stati accettati. Fai clic sul pulsante qui sotto per aggiornare le preferenze dei cookie e abilitare la demo interattiva.

Unified Access regola il modo in cui vengono utilizzate le credenziali e i segreti

Scopri l'uso di shadow AI, gli agenti locali e le credenziali esposte tra endpoint e ambienti.

Accesso sicuro con autorizzazione continua e sensibile al contesto prima dell'esercizio dell'autorità

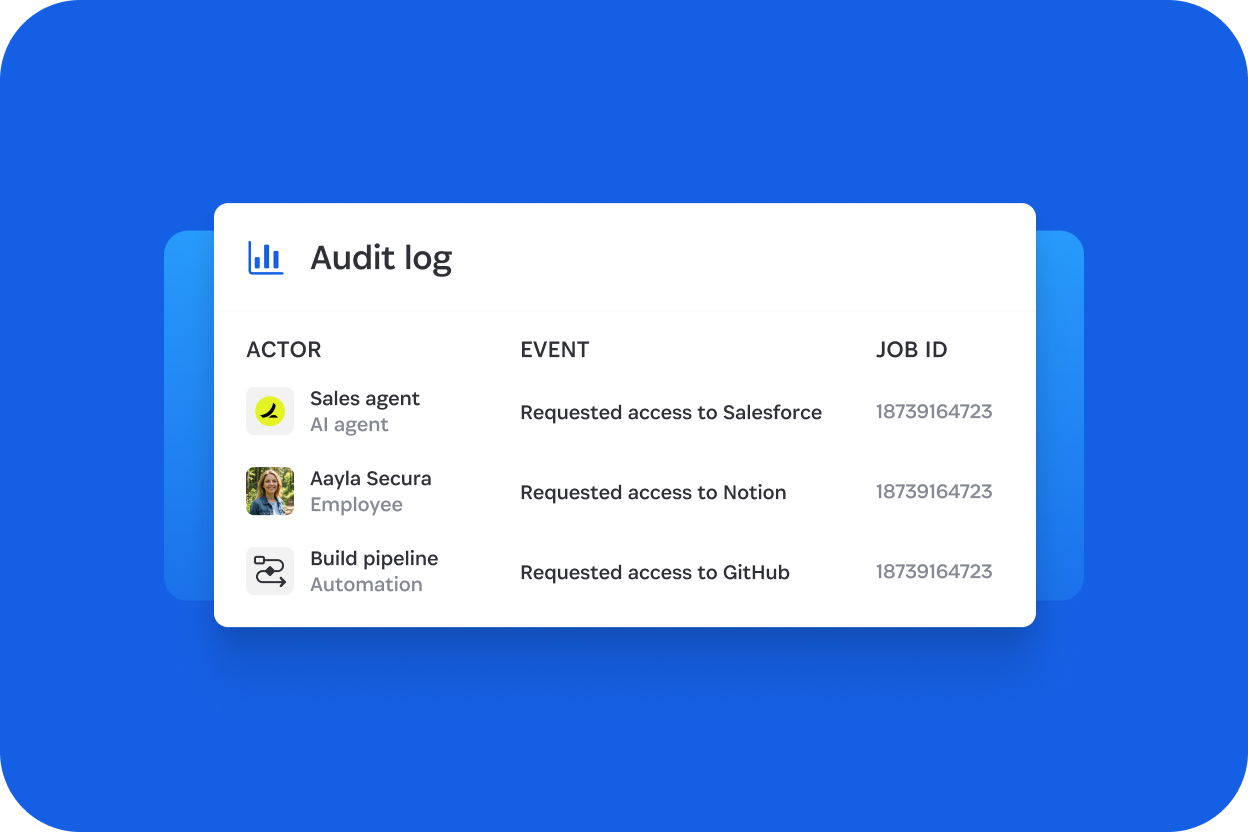

Verifica quando, dove e sotto l'autorità di chi sono state utilizzate credenziali e informazioni riservate tra persone, agenti e identità di macchine

Cosa sblocca Unified Access

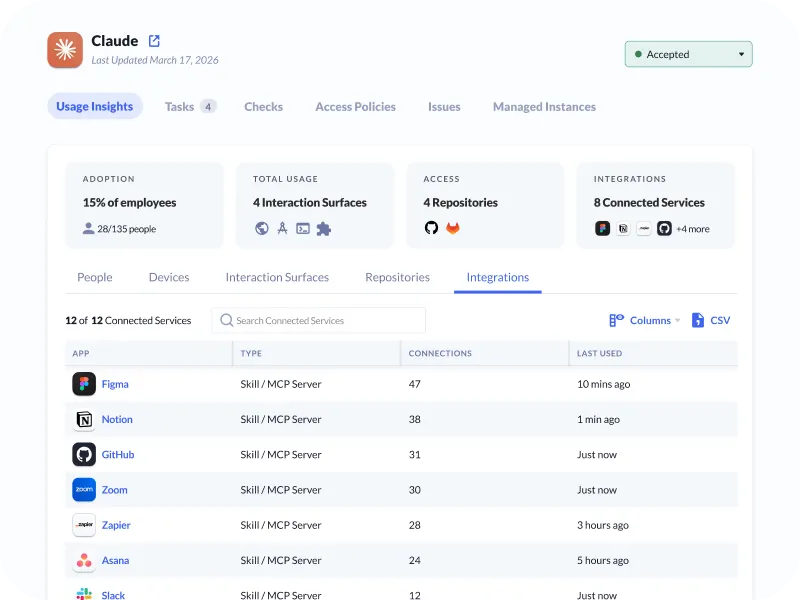

Approfondimenti AI unificati

Ottieni una visione consolidata degli strumenti di IA e dell'utilizzo di agenti locali nella tua organizzazione per comprendere l'adozione, i rischi legati all'accesso e l'esposizione.

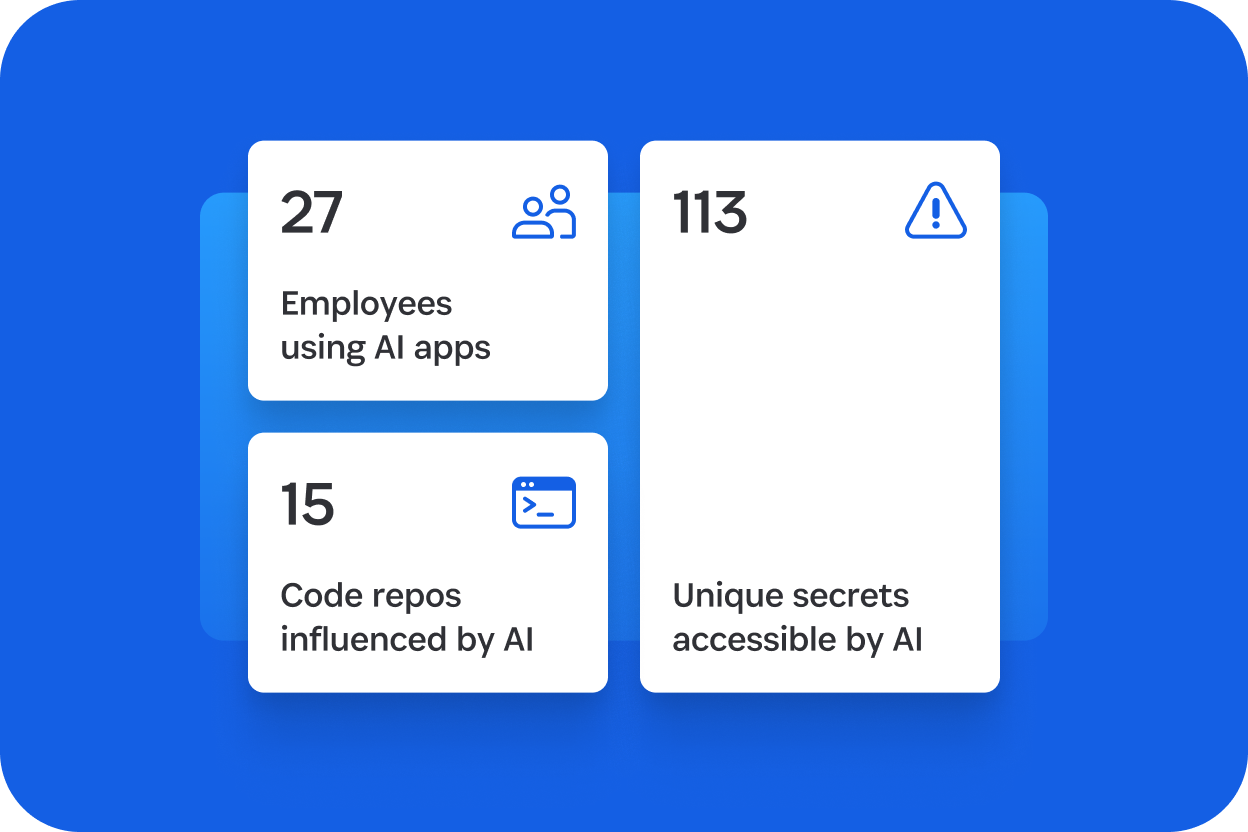

Scoperta di IA per gli endpoint

Identifica gli strumenti e gli agenti AI non gestiti che girano sui dispositivi degli sviluppatori e porta alla luce il rischio non gestito prima che raggiunga i sistemi condivisi.

Scoperta di credenziali non garantite

Rileva credenziali e segreti nei file locali e negli ambienti di sviluppo, consentendo ai team di intervenire prima che raggiungano i processi CI/CD e l'ambiente di produzione.

Interventi di mitigazione del rischio

Aiuta gli sviluppatori a proteggere le credenziali esposte nel vault, a rimuovere strumenti e agenti IA rischiosi e a colmare le lacune senza interrompere i flussi di lavoro.

Custodia centralizzata Securest

Archivia ogni tipo di credenziale in un unico archivio crittografato, ottenendo così un sistema di registrazione unificato per identità umane, agenti e macchine.

Governance delle credenziali

Centralizza il controllo delle credenziali condivise e ad alto rischio in modo che i team IT possono definire chi ha accesso senza rivelare il segreto stesso.

Brokering delle credenziali in tempo di esecuzione

Fornisci le credenziali agli agenti, all'automazione e al CI/CD in fase di esecuzione per ridurre i segreti a lunga durata, limitare gli accessi permanenti e fare in modo che vengano utilizzate solo quando necessario.

Log di auditing unificati

Fornisci un'attribuzione chiara per ogni azione, mostrando chi o cosa ha usato quale credenziale, quando e sotto l'autorità di chi, tra le identità di persone, agenti e macchine.

Perché Unified Access è importante

Unified Access riunisce in un unico sistema la scoperta, il vaulting, l’autorizzazione contestuale e l’auditing, per un accesso sicuro e responsabile per identità umane, agenti e macchine.

Distribuito su milioni di endpoint

Ci hanno affidato oltre 1,3 miliardi di segreti

Proteggiamo oltre 180.000 aziende

Inizia con 1Password Unified Access

Scopri come 1Password Unified Access ti aiuta a individuare, proteggere e verificare l’uso delle credenziali su endpoint, ambienti di sviluppo e flussi di lavoro in runtime.

Domande frequenti

Cos'è 1Password Unified Access?

1Password Unified Access è una soluzione di sicurezza che regola l'accesso alle credenziali tra esseri umani, agenti IA e macchine. Offre funzionalità di individuazione degli endpoint, archiviazione centralizzata delle credenziali, distribuzione delle credenziali in fase di esecuzione e attribuzione unificata per ridurre la proliferazione delle credenziali e gli accessi non gestiti.