従来のツールを超えた方法でアクセスを発見、保護、監査する

アイデンティティ・セキュリティを実際の働き方に適合させる

現代のアイデンティティシステムは、ログイン時の認証を目的として設計されました。一度だけ身元を検証して権限を付与し、その信頼が継続することを前提としています。しかし、このモデルはもはや現実のビジネス環境には適合しません。

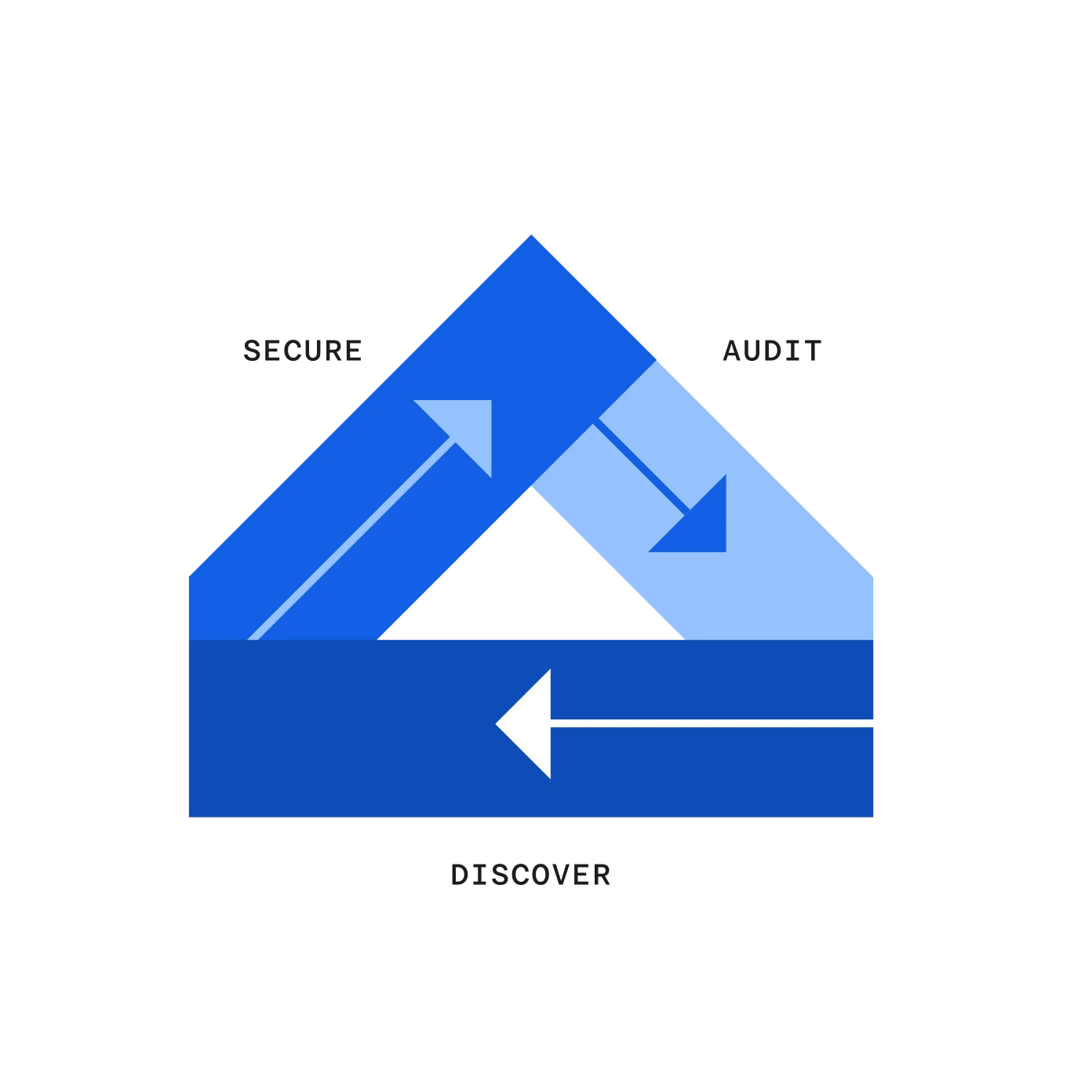

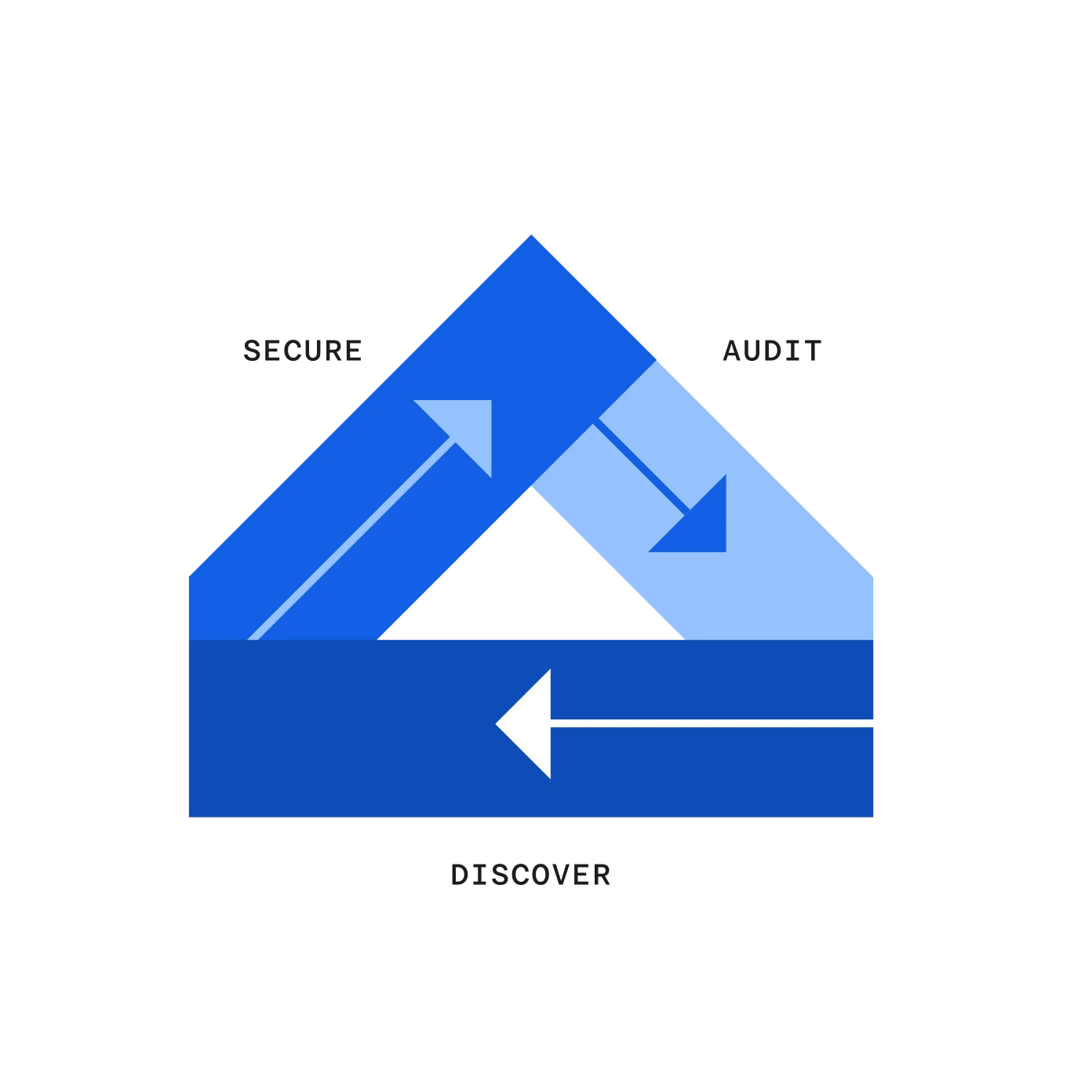

Extended Access Managementは中核となる3つの柱を通じて提供されます

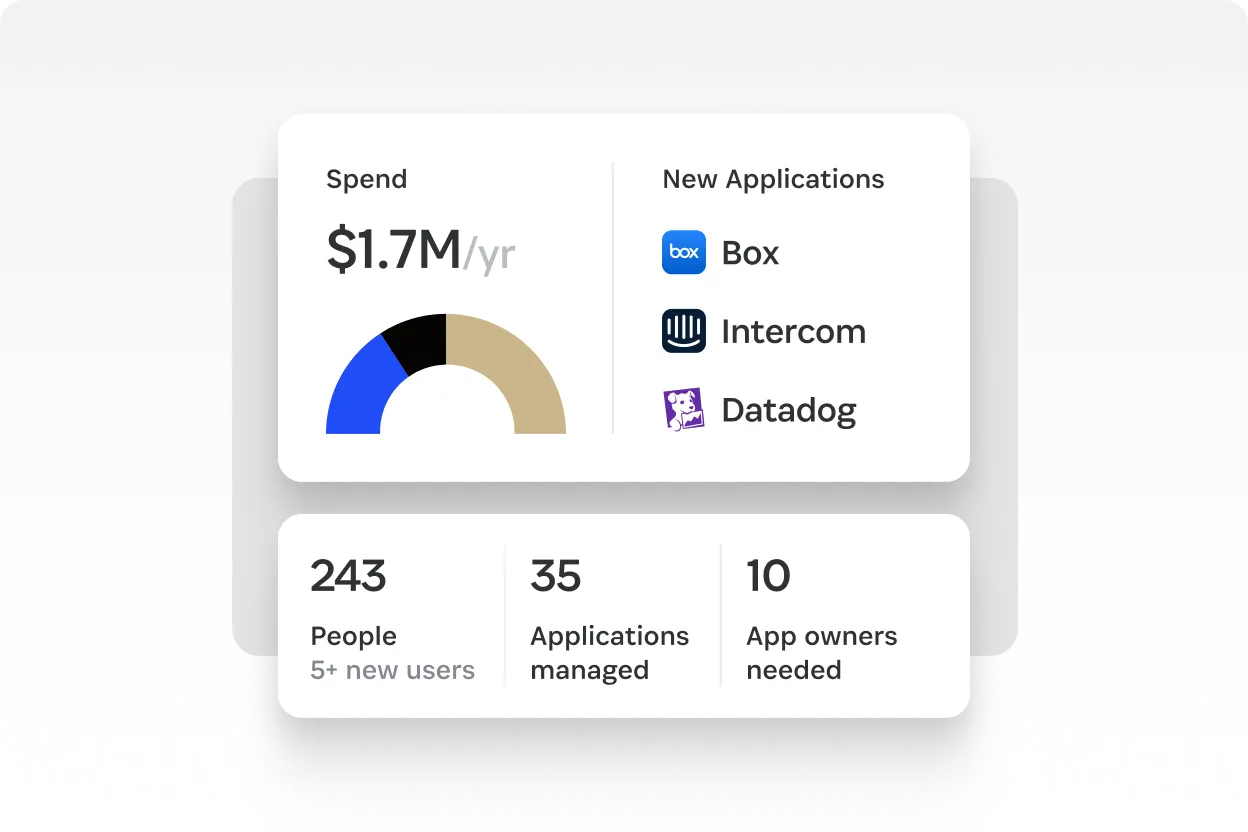

誰が何にアクセスできるかを発見する

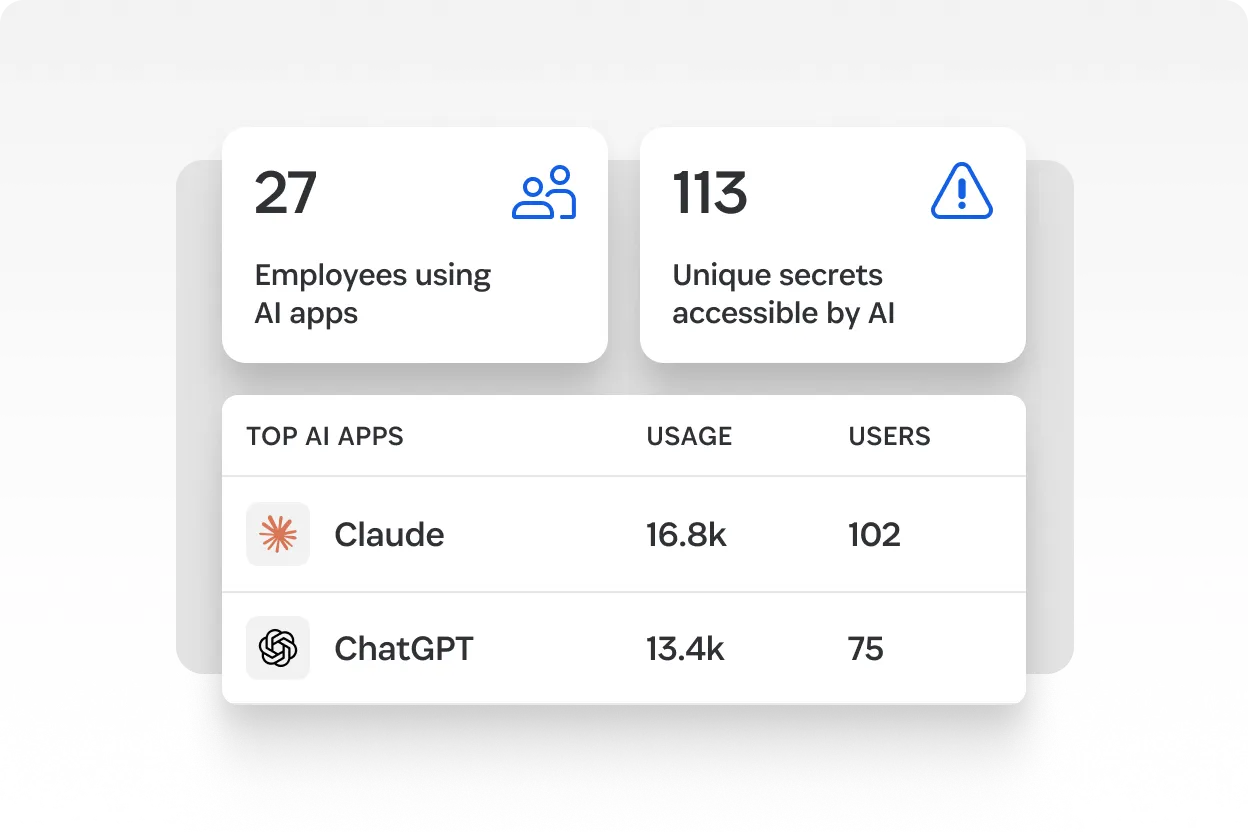

AIエージェント、共有認証情報、ビジネス管理アプリケーションを環境全体で発見しましょう。リスクを早期に特定し、漏洩が起こる前に対策を講じられるように、誰が何にアクセスできるかを明確に把握できるインベントリを作成します。

リアルタイムでアクセスを保護する

認証情報およびシークレットを管理し、アクセスの瞬間にそれを強制します。人間とエージェントが必要な内容のみにアクセスするよう、最小特権の制御を適用し、デバイスのコンテキストを検証し、入社/退職手続きを管理します。

すべてのアクセス決定を監査する

人間、マシン、エージェント間のアクセス決定を明確な属性で記録し、説明します。ID、デバイス、アクセスアクティビティを接続する監査証跡を生成し、調査をサポートし、コンプライアンスを実証し、権限が適切に行使されることを確実にします。

妥協のない安全な現代の仕事

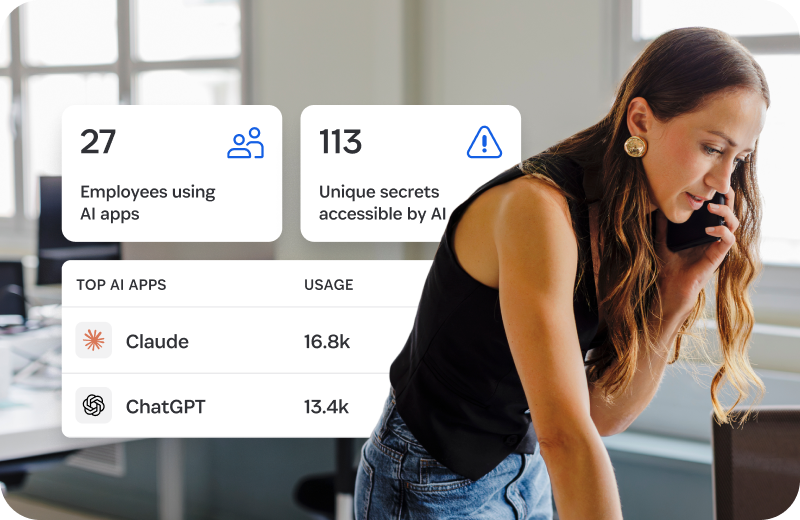

AIエージェントアクセスを制御する

エンドポイント、IDE、AIワークフロー内でAIエージェントのアクセスを発見し、保護します。

隠れたアプリを発見する

事業分野が導入したSaaSやAIツールを環境全体で明らかにします。

SaaSのオンボーディングとオフボーディングの自動化

入社と退職のワークフローを自動化し、アプリの最小特権アクセスを強制し、実際のアクティビティで使用を最適化します。

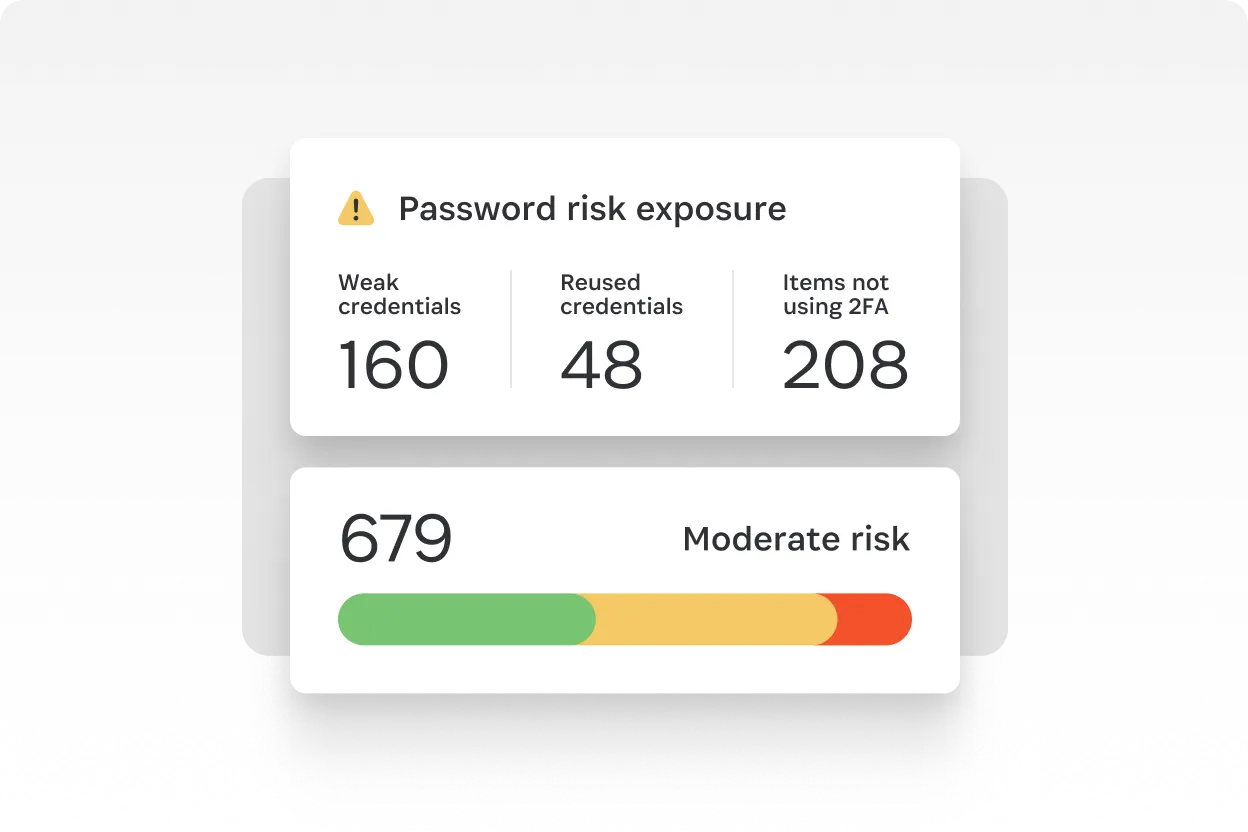

人間、マシン、AIの認証情報を保護する

SaaS、開発者、AIワークフローのすべてのパスワード、パスキー、シークレットを保護します。従来のプロバイダーでは到達できないものを保護しましょう。

SaaS支出を削減する

ユーザーが情報に基づいた選択を行えるようにしながら、未使用のライセンスや重複するアプリによって生じる無駄なSaaS支出を排除します。

チームのシークレット管理を簡素化する

DevOpsチームがインフラストラクチャシークレットの共有とアクセスの自動化を安全に一元管理するのを可能にします。

製品スイート

Extended Access Managementの主要な構成要素

エンタープライズパスワードマネージャー

パスワード、パスキー、APIキー、シークレットを1つの保管庫に保存して、従業員と開発者のアクセスを保護します

180,000の企業と数百万の家族に信頼されています

「1Password SDKとツールの安全な基盤に構築することで、DMNOはエージェントワークフローを構築する開発者向けに、この分野で最高のシークレット統合を作成できました。」

Theo Ephraim

共同創業者、DMNO

Extended Access Managementの実際の動作を確認する

1Passwordが、人間、マシン、AIエージェントによるアクセスを発見、保護、監査する方法をご覧ください。

Extended Access Managementに関するよくある質問

1Password Extended Access Managementとは?

Extended Access Managementは、アイデンティティを保護するための現代の手段であり、SaaSのスプロール、未管理の認証情報、一元管理外のエンドポイント、自律型AIエージェントの新しい階級アイデンティティによって生じたアクセストラストギャップを解消します。Extended Access Managementは、アクセスが常に可視化され、実行時に強制され、人間と非人間のアイデンティティ全体で完全に監査可能であることを確実にします。