Scopri, proteggi e verifica gli accessi oltre gli strumenti tradizionali

Adatta la sicurezza delle identità al reale modo di lavorare

I moderni sistemi di identità sono stati progettati per l'autenticazione al momento del login. Verificano l'identità una volta, assegnano le autorizzazioni e danno per scontato che la fiducia venga mantenuta. Questo modello non rispecchia più la realtà.

Chiavi API, token, account di servizio e segreti ora alimentano i flussi di lavoro di sviluppatori e agenti.

Le nuove applicazioni vengono fornite al di fuori dei flussi di lavoro standard e le credenziali vengono condivise oltre l'SSO.

Gli agenti IA generano chiavi API, attivano servizi, accedono ai dati e prendono decisioni in tempo reale.

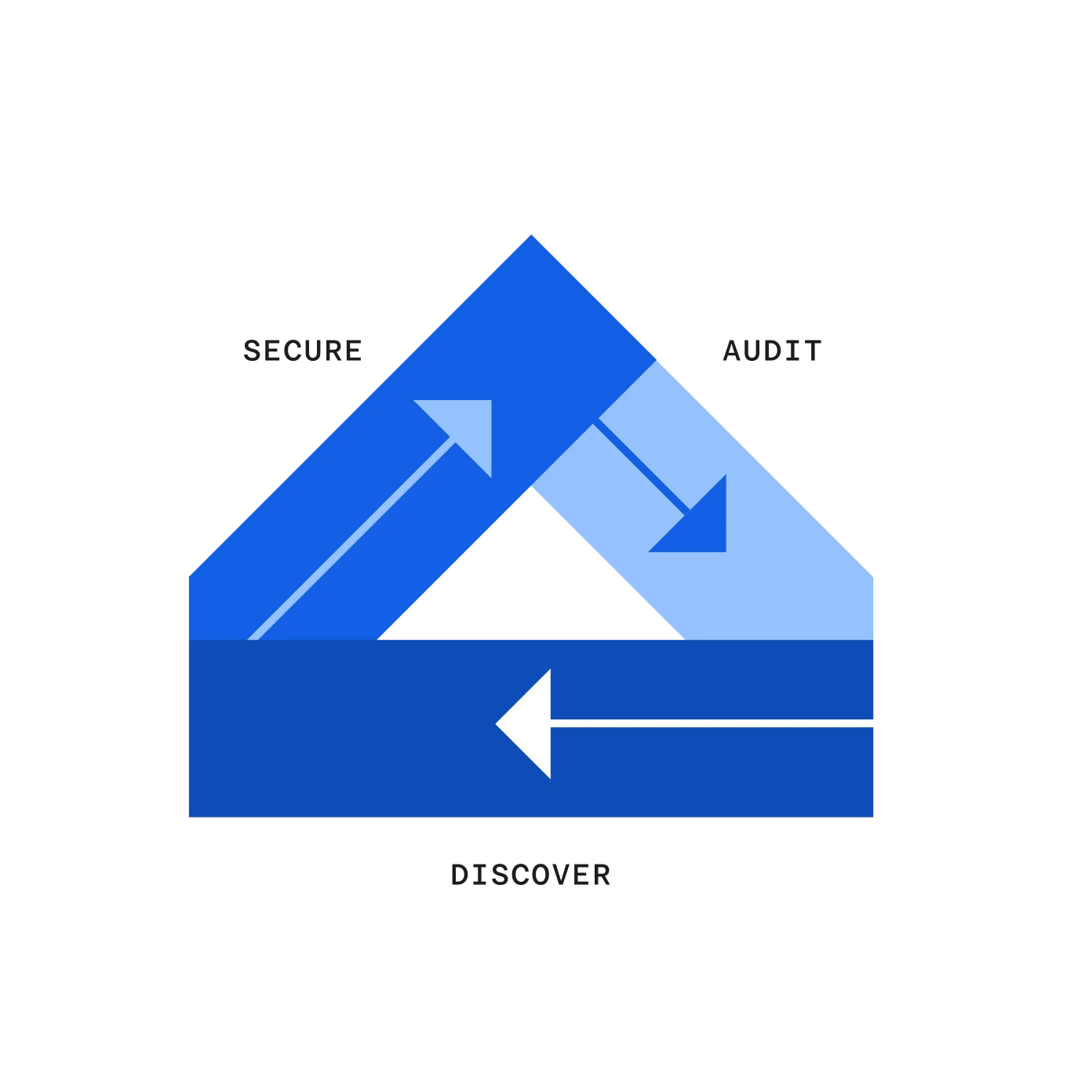

Extended Access Management viene erogata attraverso tre pilastri fondamentali

Scopri chi o cosa ha accesso

Scopri gli agenti IA, le credenziali condivise e le applicazioni gestite dall'azienda nel tuo ambiente. Crea un inventario chiaro di chi ha accesso e a cosa, così da poter identificare tempestivamente i rischi e intervenire prima che si verifichino esposizioni indesiderate.

Metti in sicurezza gli accessi in tempo reale.

Archivia in sicurezza credenziali e segreti e controlla gli accessi nel momento in cui occorrono. Applica controlli di privilegio minimo, verifica il contesto del dispositivo e gestisci l'onboarding e l'offboarding per garantire che umani e agenti accedano solo a ciò che è necessario.

Controlla ogni decisione di accesso

Registra e spiega le decisioni di accesso con una chiara attribuzione tra esseri umani, macchine e agenti. Genera piste audit che colleghino identità, dispositivi e attività di accesso per supportare eventuali indagini, dimostrare la conformità e garantire che l'autorità non superi mai il controllo.

Metti in sicurezza il lavoro moderno senza compromessi

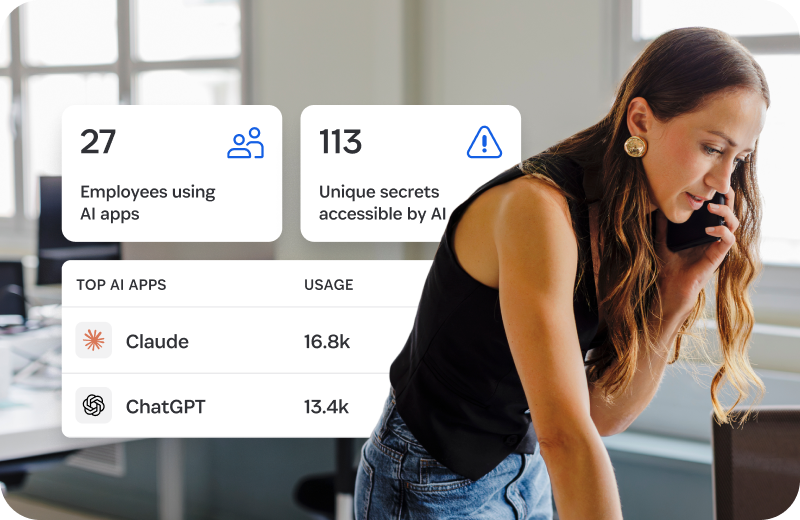

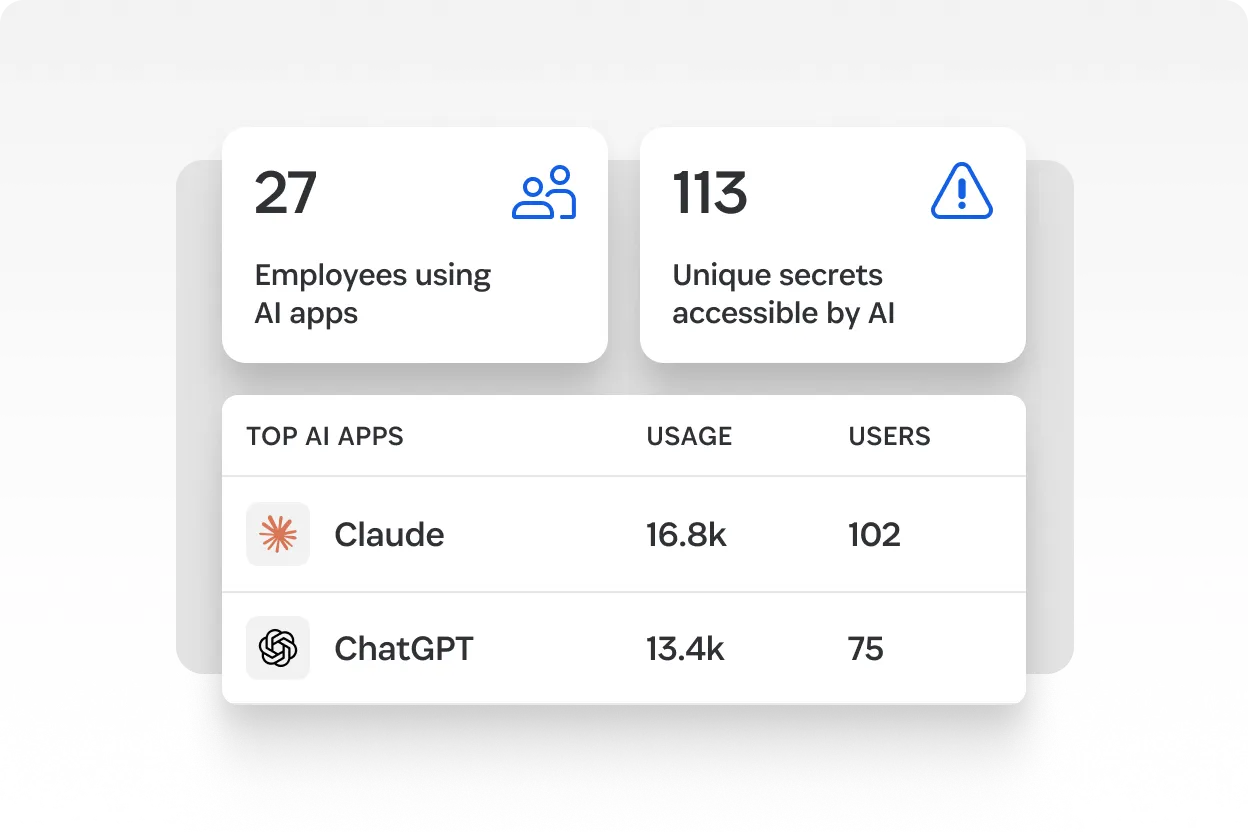

Governa l'accesso degli agenti IA

Scopri e proteggi l'accesso agli agenti IA sugli endpoint, negli IDE e all'interno dei flussi di lavoro IA.

Scopri le app che non riesci a vedere

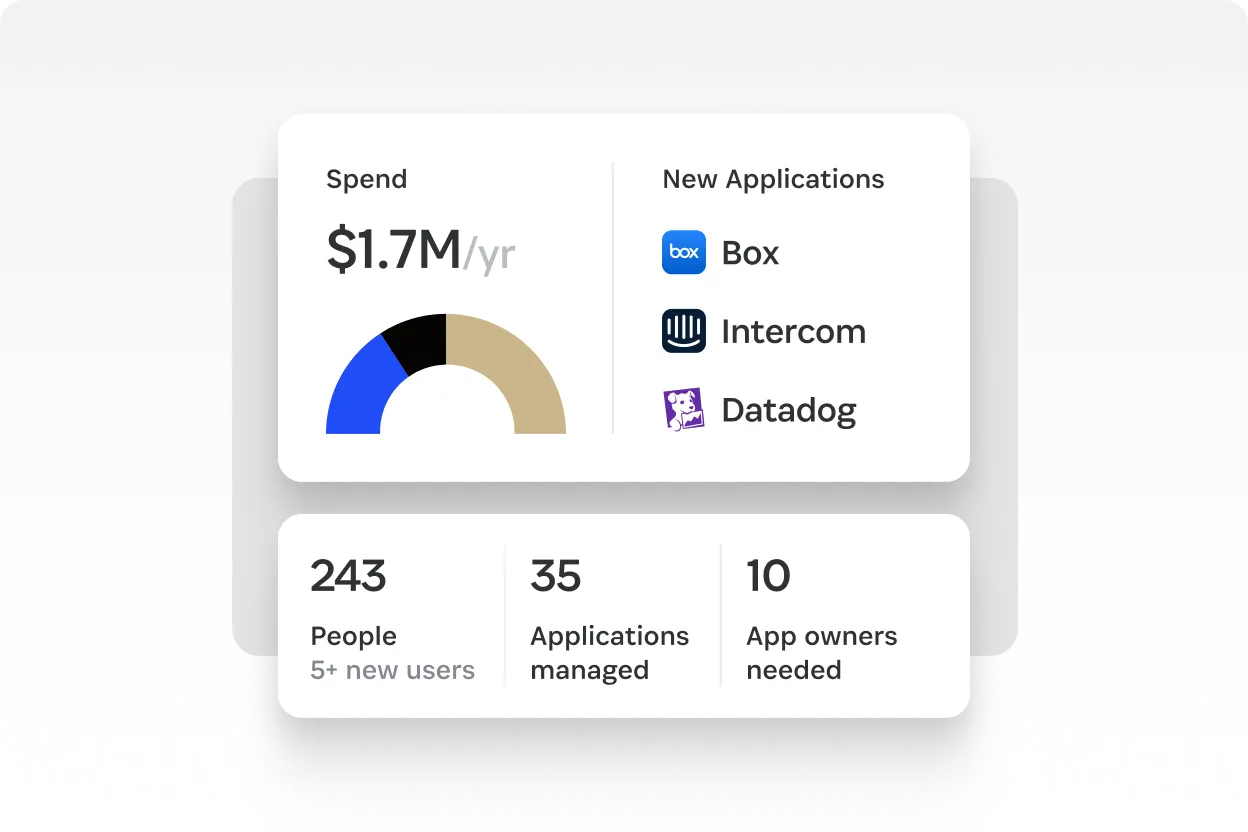

Scopri gli strumenti SaaS e AI adottati dalle diverse linee di business nel tuo ambiente.

Automatizza l'onboarding e l'offboarding SaaS.

Automatizza i flussi di lavoro di chi entra e esce, applica l'accesso con privilegi minimi alle app e ottimizza l'uso con attività reali.

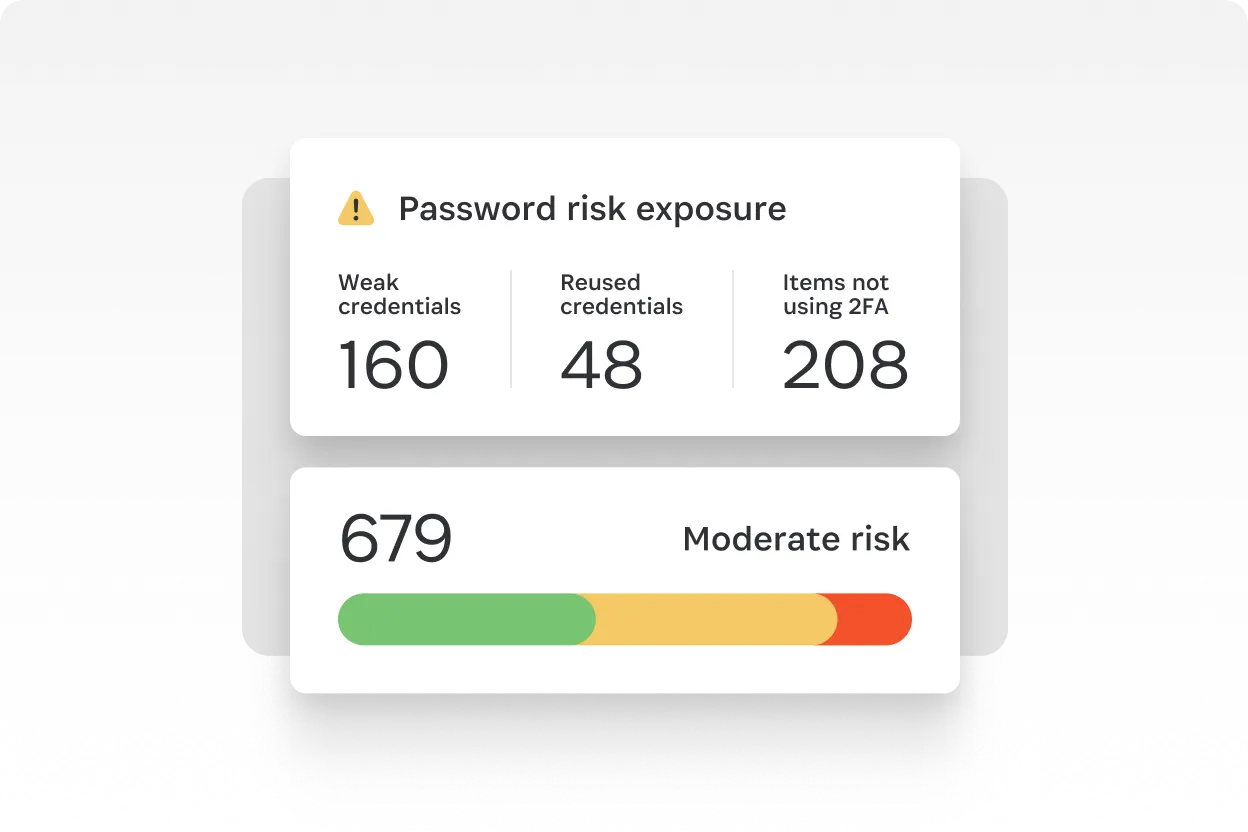

Proteggi le credenziali di persone, macchine e IA

Proteggi ogni password, passkey e segreto nei flussi di lavoro SaaS, degli sviluppatori e dell'AI. Proteggi ciò che i fornitori tradizionali non possono raggiungere.

Riduci la spesa per SaaS

Elimina gli sprechi di spesa SaaS causati da licenze inutilizzate e app ridondanti, permettendo agli utenti di fare scelte informate.

Semplifica la gestione dei segreti del tuo team

Offri ai team DevOps un modo sicuro e centralizzato per condividere e automatizzare l'accesso ai segreti dell'infrastruttura.

La nostra suite di prodotti

I componenti principali di Extended Access Management.

Accesso unificato

Unified Access riunisce in un unico sistema la scoperta, il vaulting, l'autorizzazione contestuale e l'auditing.

SaaS Manager

Individua e proteggi l'accesso dei dipendenti a tutte le app, sia gestite dall'azienda che non gestite.

ENTERPRISE PASSWORD MANAGER

Accesso sicuro per dipendenti e sviluppatori mediante l'archiviazione di password, passkey, chiavi API e segreti in un'unica cassaforte.

Scelti da 180.000 aziende e milioni di famiglie

“Basandosi sulla base di sicurezza offerta da 1Password, DMNO è riuscita a creare integrazioni di segreti best-in-class per gli sviluppatori che creano flussi di lavoro agentici.”

Theo Ephraim

Cofondatore, DMNO

Guarda Extended Access Management in azione

Scopri come 1Password ti aiuta a scoprire, proteggere e verificare l'accesso di agenti umani, macchine e IA.

Domande frequenti su Extended Access Management

Cos'è 1Password Extended Access Management?

Extended Access Management è un approccio alla sicurezza moderna delle identità. Colma il divario di fiducia degli accessi creato dalla proliferazione del SaaS, dalle credenziali non gestite, dagli endpoint al di fuori del controllo centralizzato e da una nuova classe di identità con agenti IA autonomi. Extended Access Management garantisce che l'accesso sia costantemente visibile, sia applicato in fase di esecuzione e completamente verificabile tra le identità umane e non umane.