Proteggi tutti gli accessi a ogni applicazione da qualsiasi dispositivo

1Password Extended Access Management garantisce che ogni identità sia autentica, che ogni accesso alle applicazioni sia sicuro e che ogni dispositivo sia integro. Semplifica l'accesso sicuro alle app per gli utenti con accessi con un solo clic, offrendo ai team IT e di sicurezza controllo centralizzato, visibilità e applicazione dei criteri, senza compromettere l'usabilità.

Colma il gap di fiducia per gli accessi lasciato scoperto dagli strumenti IAM e MDM tradizionali.

Le aziende che cercano un punto d'equilibrio tra produttività e sicurezza si trovano a dover gestire un gap di fiducia per gli accessi, ovvero i rischi per la sicurezza posti da dispositivi, applicazioni e tool AI non gestiti che accedono ai dati aziendali senza adeguati controlli di governance. I tool IAM, IGA e MDM tradizionali non possono proteggere tutte le app, le identità e i dispositivi utilizzati sul posto di lavoro a causa degli ambienti decentralizzati e guidati dagli utenti di oggi.

Rischi non gestiti e non controllati

I dipendenti adottano liberamente strumenti SaaS e AI non controllati, portando ad accessi decentralizzati e a lacune nella sicurezza. Senza supervisione, le organizzazioni corrono un rischio maggiore di violazioni, mancata conformità e inefficienze operative.

Oltre la portata dell'IT e della sicurezza

Ogni giorno, numerosi dispositivi personali non gestiti si collegano alle risorse aziendali. Senza controlli adeguati, i rischi per la sicurezza aumentano notevolmente, portando all'esposizione dei dati e a violazioni di conformità.

Sign-in deboli, accessi non protetti

Gli account non gestiti, gli agenti AI e le forme di autenticazione deboli rendono le organizzazioni vulnerabili agli attacchi basati sulle credenziali, agli accessi non autorizzati e a visibilità e controllo frammentati.

Accesso sicuro per l'ambiente di lavoro moderno

1Password Extended Access Management protegge l'accesso a tutte le identità, dispositivi, app e agenti AI. Ecco come funziona.

Proteggi i tuoi accessi

Enterprise password manager

Elimina le credenziali non gestite, riduci i rischi legati alle password e gestisci l'accesso su app legacy, non federate e shadow IT.

Proteggi i tuoi dispositivi

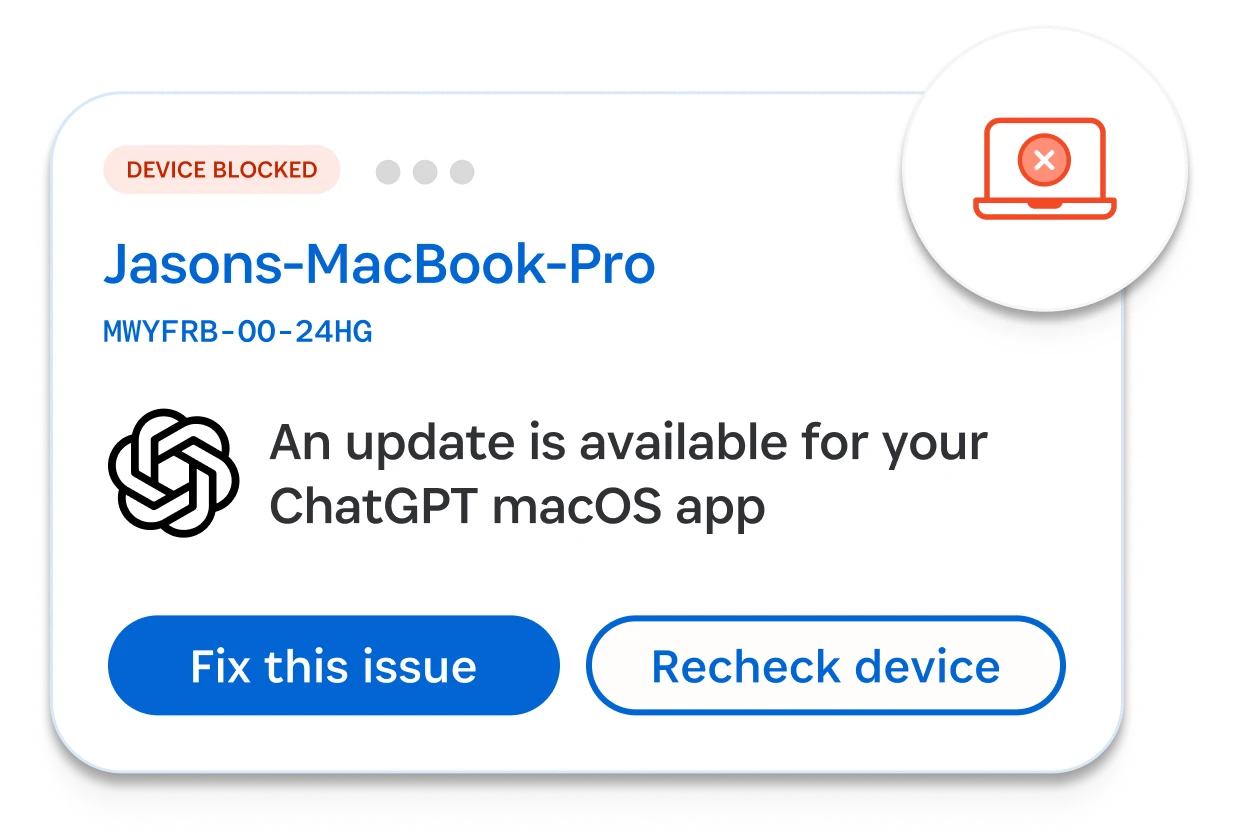

1Password Affidabilità del Dispositivo

Assicurati che solo i dispositivi di fiducia possano accedere alle risorse aziendali. Blocca l'autenticazione di dispositivi sconosciuti e non sicuri e fornisci agli utenti istruzioni chiare e semplici per risolvere in autonomia i problemi riscontrati.

Proteggi le applicazioni

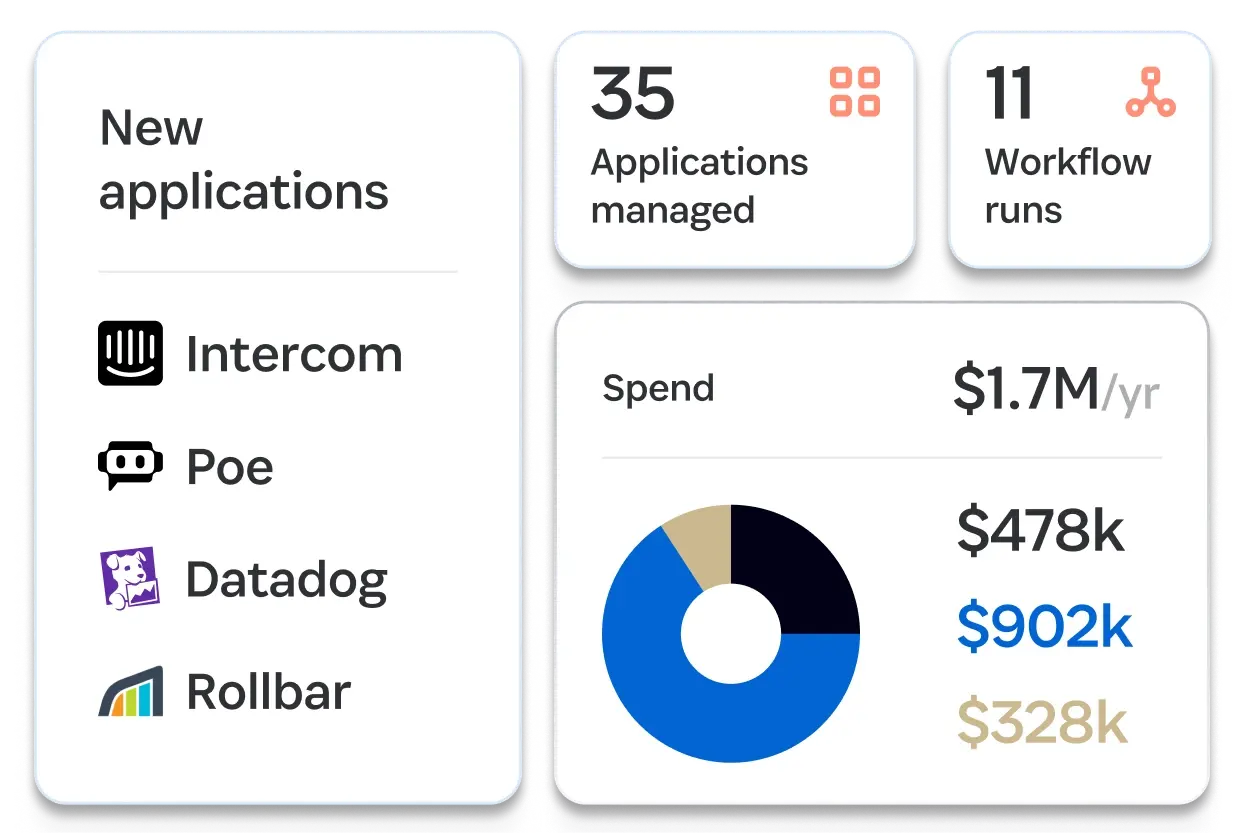

SaaS Manager

Individua e proteggi l'accesso dei tuoi dipendenti a tutte le app, sia quelle gestite dall'azienda che quelle non gestite. Acquisisci informazioni più chiare sull'utilizzo del SaaS, ottimizzane i costi e automatizza i flussi di lavoro di gestione degli accessi, rafforzando al contempo la conformità.

Fai un tour del prodotto

Scopri l’approccio fondamentalmente diverso di 1Password per proteggere ogni accesso, a ogni app, da ogni dispositivo.

Questa demo interattiva è stata nascosta perché richiede cookie che non sono ancora stati accettati. Fai clic sul pulsante qui sotto per aggiornare le preferenze dei cookie e abilitare la demo interattiva.

Garantisci l'accesso sicuro agli agenti umani e AI, senza rallentare i dipendenti.

1Password Extended Access Management scatena la produttività senza compromettere la sicurezza. Elimina i rischi garantendo ai dipendenti e agli agenti AI la flessibilità e la libertà di cui hanno bisogno per svolgere il loro lavoro.

Passa a un sistema senza password: gestisci il rischio delle credenziali.

Applica il livello di autenticazione più sicuro possibile per ogni applicazione, utilizzando credenziali uniche, la MFA e le passkey, per accelerare il tuo percorso verso un futuro senza password.

Abilita l'autenticazione sicura per gli agenti AI

Concedi agli agenti AI un accesso sicuro a credenziali sensibili e informazioni riservate, evitando l’uso di segreti codificati nel software e accessi permanenti.

Blocca i dispositivi sconosciuti e non sicuri

Assicurati che solo i dispositivi attendibili e conformi accedano alle risorse aziendali e permetti ai dipendenti di risolvere autonomamente i problemi dei dispositivi.

Gain visibility into shadow IT and all SaaS apps

Discover and manage SaaS, including shadow IT and shadow AI. Ensure each app meets compliance requirements.

Governa l'accesso SaaS

Automatizza le approvazioni delle app, gestisci gli eventi del ciclo di vita degli utenti come l'onboarding e l'offboarding e stabilisci chi può accedere a quali app.

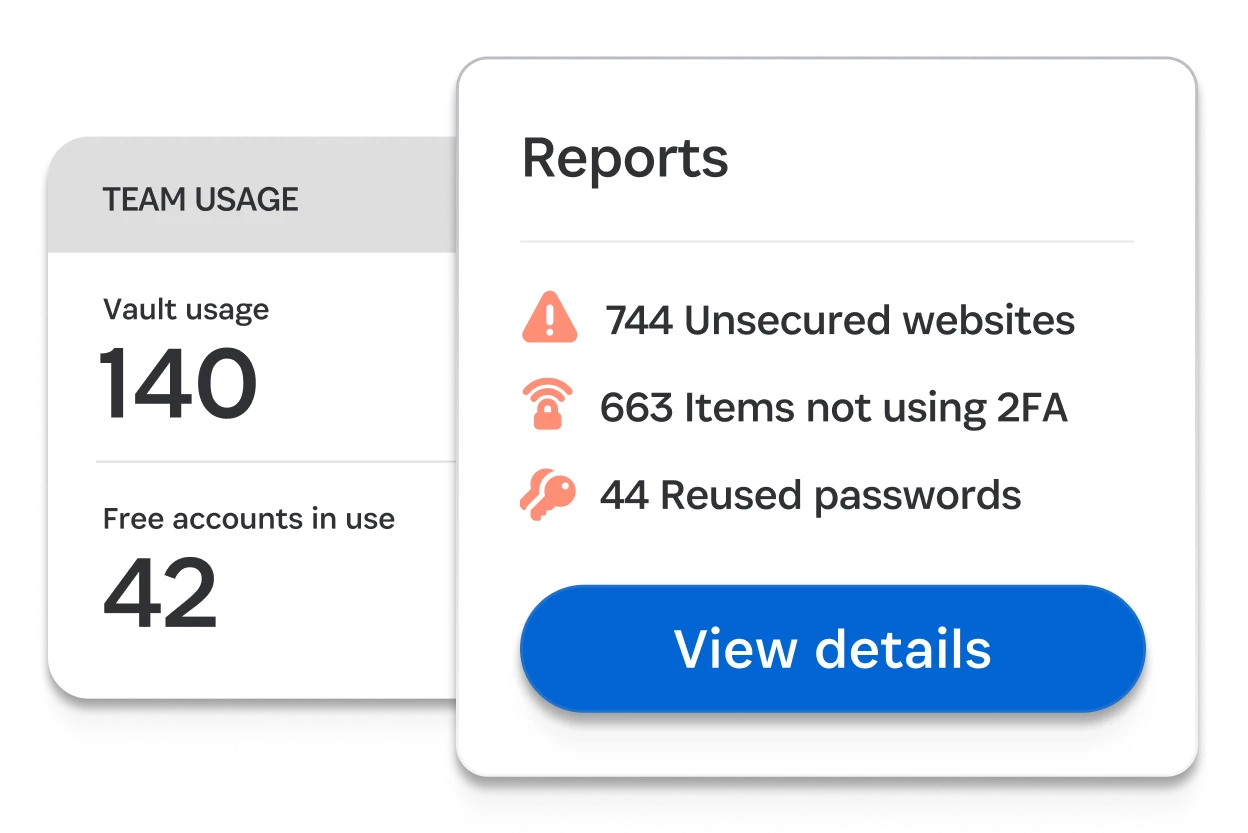

Rispetta gli standard di conformità e assicurazione informatica

Valuta e mitiga i rischi per dispositivi, app e credenziali, fornisci report dettagliati e verificabili e istruisci gli utenti finali sulle best practice di sicurezza.

Scelti da 180.000 aziende e milioni di famiglie

Inizia con 1Password Extended Access Management

Scopri come 1Password Extended Access Management può aiutarti a ottimizzare la sicurezza di ogni dispositivo, applicazione e accesso. Richiedi una demo per iniziare.

Domande frequenti su 1Password Extended Access Management

Cos'è 1Password Extended Access Management?

1Password Extended Access Management protegge l'accesso a ogni applicazione da qualsiasi dispositivo, inclusi gli accessi non federati, i dispositivi non gestiti e le applicazioni difficili da proteggere con strumenti legacy di gestione delle identità e degli accessi (IAM), Single Sign-On (SSO) e gestione dei dispositivi mobili (MDM).